От Mercedes Хорошева до штрафов Дементьева: как я нашёл настоящего LockBitSupp

Вступление

В мае 2024 года Министерство юстиции США объявило Дмитрия Хорошева ключевой фигурой LockBit — и это стало крупнейшим публичным шагом против самой известной ransomware-группировки последних лет.

Официальное обвинение важно: оно подтверждает, что Хорошев действительно связан с LockBit и играл существенную техническую роль.

Но внутренняя структура таких групп почти всегда сложнее.

Эта статья — не попытка спорить с правоохранителями, а независимое OSINT-дополнение: попытка понять, как могли быть распределены роли внутри LockBit, и кто стоит за публичной персоной LockBitSupp в повседневной активности.

Расследование началось с одной, казалось бы, случайной детали — автомобиля Mercedes, который всплыл у Дмитрия Хорошева. А закончилось неожиданным: трёхлетним таймлайном, где дорожные штрафы одного московского бизнесмена и онлайн-активность LockBitSupp почти идеально чередуются.

Это не «одна улика».

Это поведенческий рисунок.

И он заслуживает внимательной проверки.

Дальше — вся цепочка шаг за шагом.

1. Дмитрий Хорошев: разработчик малвари с 14-летним стажем, ключевой участник LockBit

Доказательства причастности Дмитрия Хорошева к LockBit.

Официальное обвинение и санкции США, Великобритании и Австралии.

7 мая 2024 года Минюст США предъявил Дмитрию Хорошеву из Воронежа 26 уголовных обвинений (вымогательство, мошенничество с использованием электронных средств, сговор). Хорошев — разработчик LockBit.

Однако, моё независимое OSINT-расследование указывает на то, что Хорошев не реальный лидер группировки, за никнеймом LockBitSupp стоит другой человек.

Опытный разработчик вредоносных програм с многолетним стажем

Брайн

Кребс расследовал историю даркнет-биографии Хорошева, его никнеймы:

* Pin (2012) — на форумах Opensc и Antichat писал код для обхода защиты памяти Windows XP/7, инъекции малвари в доверенные процессы.

* NeroWolfe (2011–2016) — на русских форумах (Verified, Exploit и др.) продавал кастомный малварь, ботнеты, SpyEye/ZeuS-панели, лоадеры, черви, эксплойты браузеров. Специализировался на C/C++, обходе защиты, шифровании.

* В 2013 предлагал за $5000 лоадер, обходящий защиту Windows XP/7.

* В 2013 обсуждал на Exploit моральность ransomware, предсказывая его рост.

NeroWolfe исчез в 2016 — возможно, залёг на дно или сменил ник.

Связь идентификаторов

Email sitedev5@yandex.ru (указан в санкциях США) регистрировал tkaner.com (бизнес Хорошева в Воронеже). Тот же email и телефон (7-952-102-02-20) светятся в старых доменах (stairwell.ru) и аккаунтах NeroWolfe. Пароль 225948 от stairwell.ru использовался на множестве аккаунтов NeroWolfe (2011–2015). ICQ 669316 (Pin/NeroWolfe) → d.horoshev@gmail.com → Воронеж.

Засекреченная часть доказательств — это типичная практика для таких дел: материалы, предъявленные большому жюри (grand jury) в закрытом режиме, чтобы получить indictment. Эти материалы остаются под грифом sealed / classified до суда (или навсегда, если обвиняемый не экстрадирован). Это могут быть Перехваченные коммуникации, Содержимое захваченных серверов LockBit (Operation Cronos, февраль 2024), Блокчейн-анализ и финансовые следы (Chainalysis / TRM Labs / Elliptic), Технические артефакты и сигнатуры, Показания свидетелей, Данные от провайдеров и телекомов и прочее.

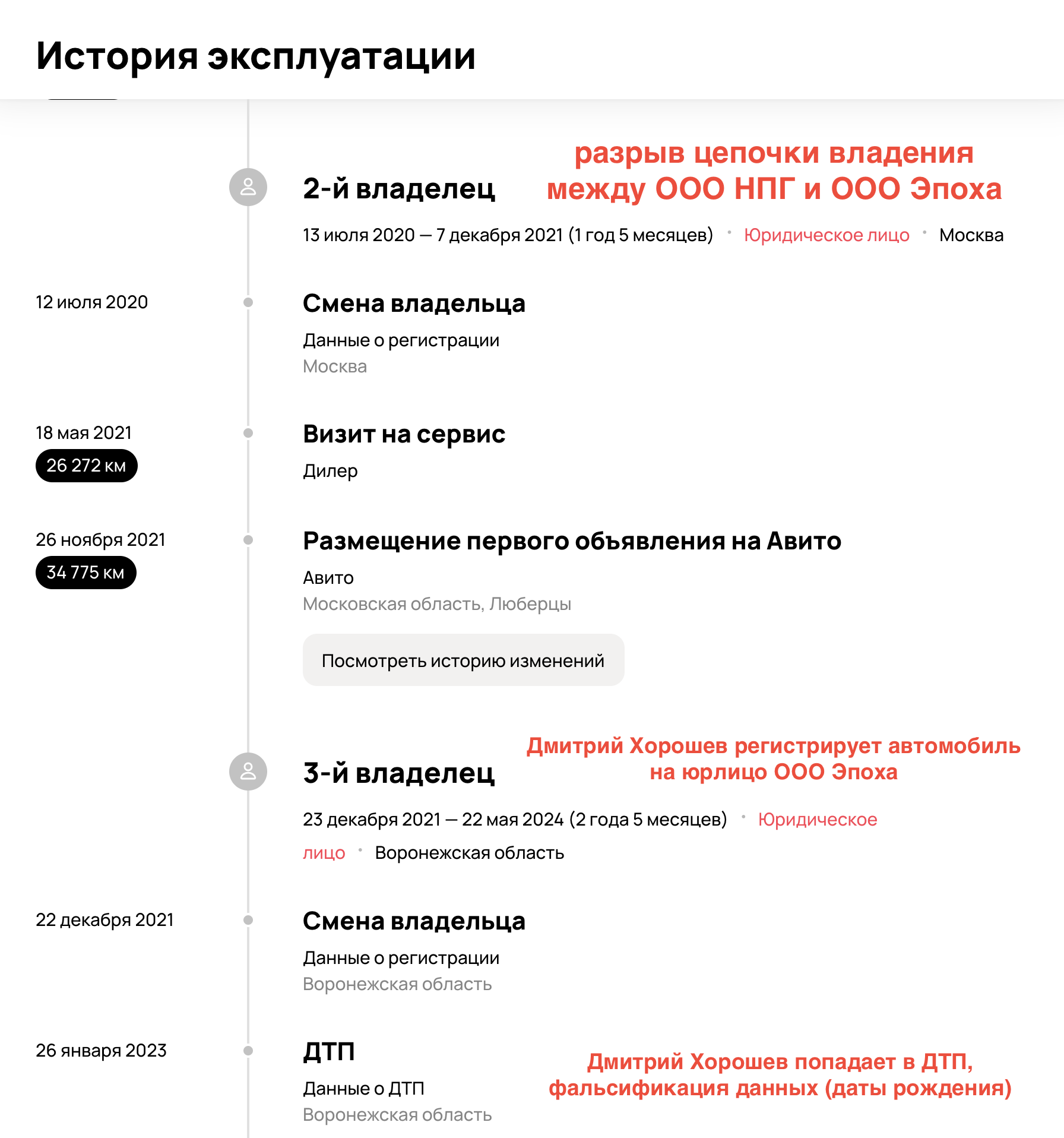

2. Mercedes Хорошева: фатальная ошибка, которая всё выдала

У Дмитрия Хорошева нашелся автомобиль Mercedes-Benz GLE 350d 4MATIC VIN WDC2923241A144235, госномер О570ЕТ136, который он скрывал.

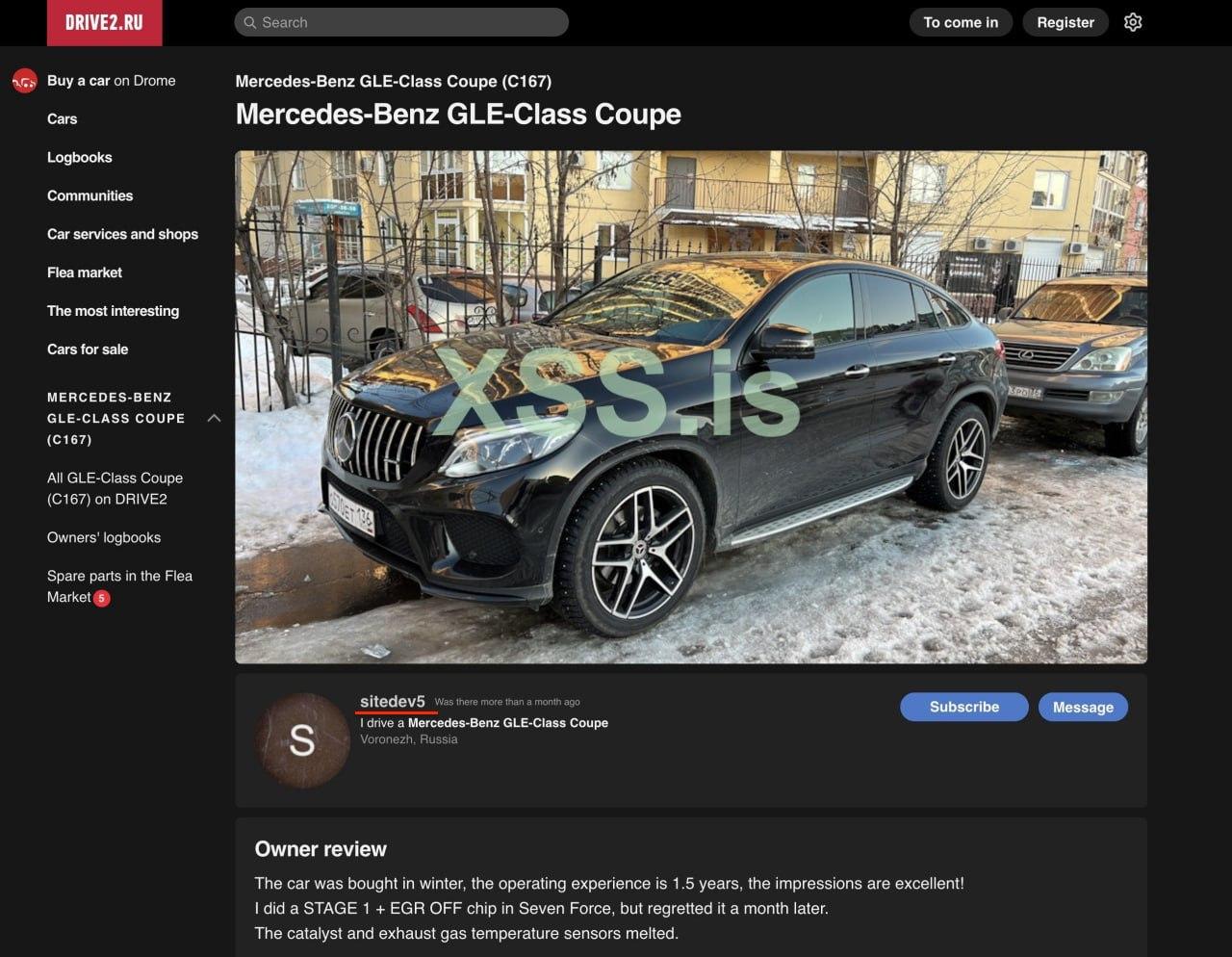

Его email sitedev5@yandex[.]ru использовался Хорошевым для регистрации доменов, включая tkaner[.]com — бизнес оформленный на его реальное имя ООО "ТКАНЕР" (ИНН 3662295721).

На профильном автомобильном форуме (ник sitedev5, город Воронеж) Дмитрий Хорошев в июне 2023 опубликовал отзывы автовладельца: "Я езжу на Mercedes-Benz GLE-Class Coupe. Автомобиль покупался зимой, опыт эксплуатации — 1.5 года... Машина 2019 года выпуска, была куплена в 2021 году"

а также опубликовал фотографию, где виден гос.номер

Машина никогда не оформлялась на Хорошева лично. Была зарегистрирована на воронежское ООО «Эпоха» (ИНН 3662137891). Сам Хорошев документально никак не связан с данным ООО. Юрлицо скрывает реального пользователя, данные пробить намного сложнее.

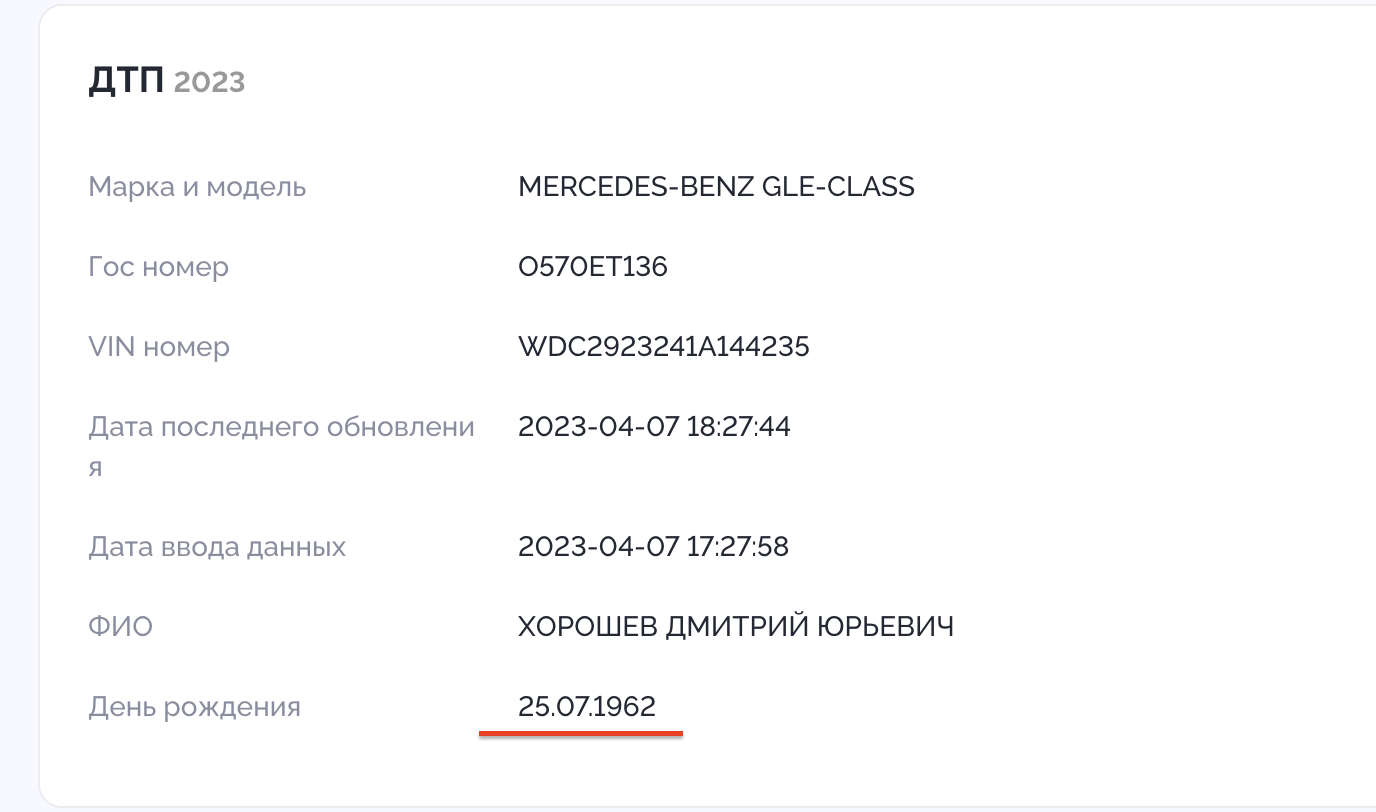

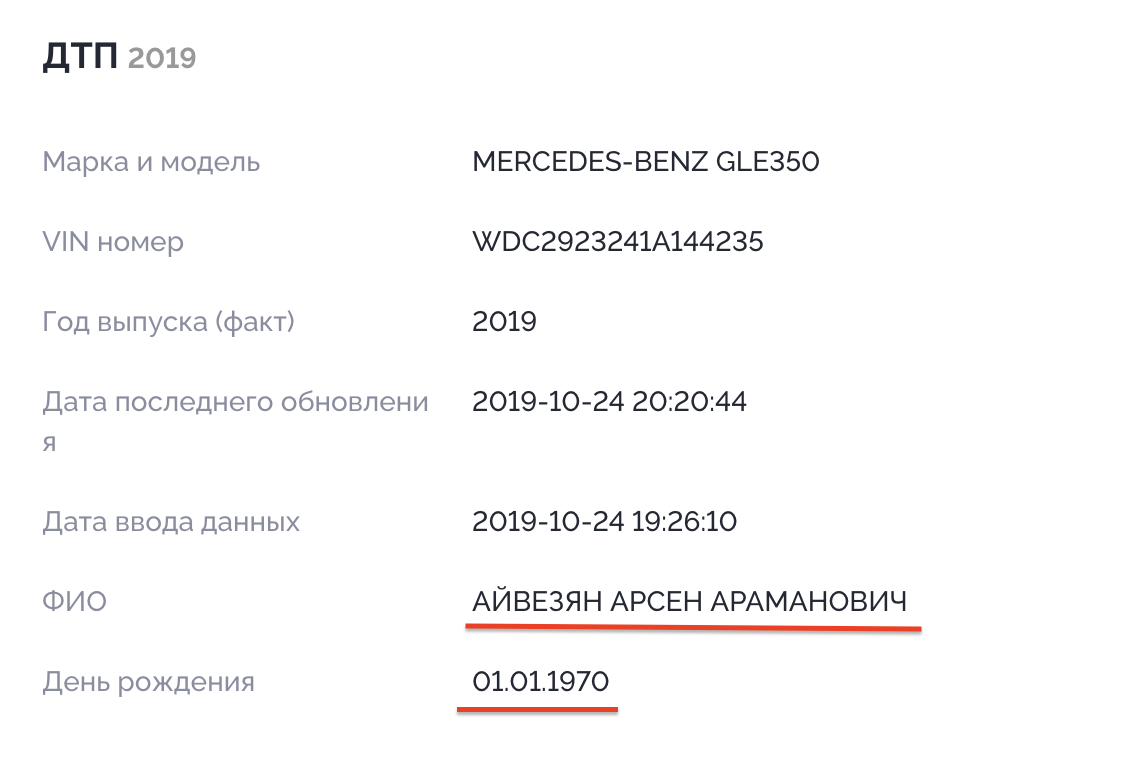

3. ДТП 2023 года: фальсификация данных владельца и попытки замести следы

На этом Мерседесе Хорошев папал в аварию, и в записи о ДТП от 26.01.2023 данные Хорошева Дмитрия Юрьевича 17.04.1993 были заменены на данные Хорошева Дмитрия Юрьевича 25.07.1962 (это данные реального человека, проживающего в СПБ, но к Воронежу не имеющего никакого отношения). Например, в боте пробива Шерлок (зеркало @Sherlock_GangIntel_bot ) поиск по VIN-коду WDC2923241A144235 выдает следующие данные:

Это намеренная фальсификация сведений.

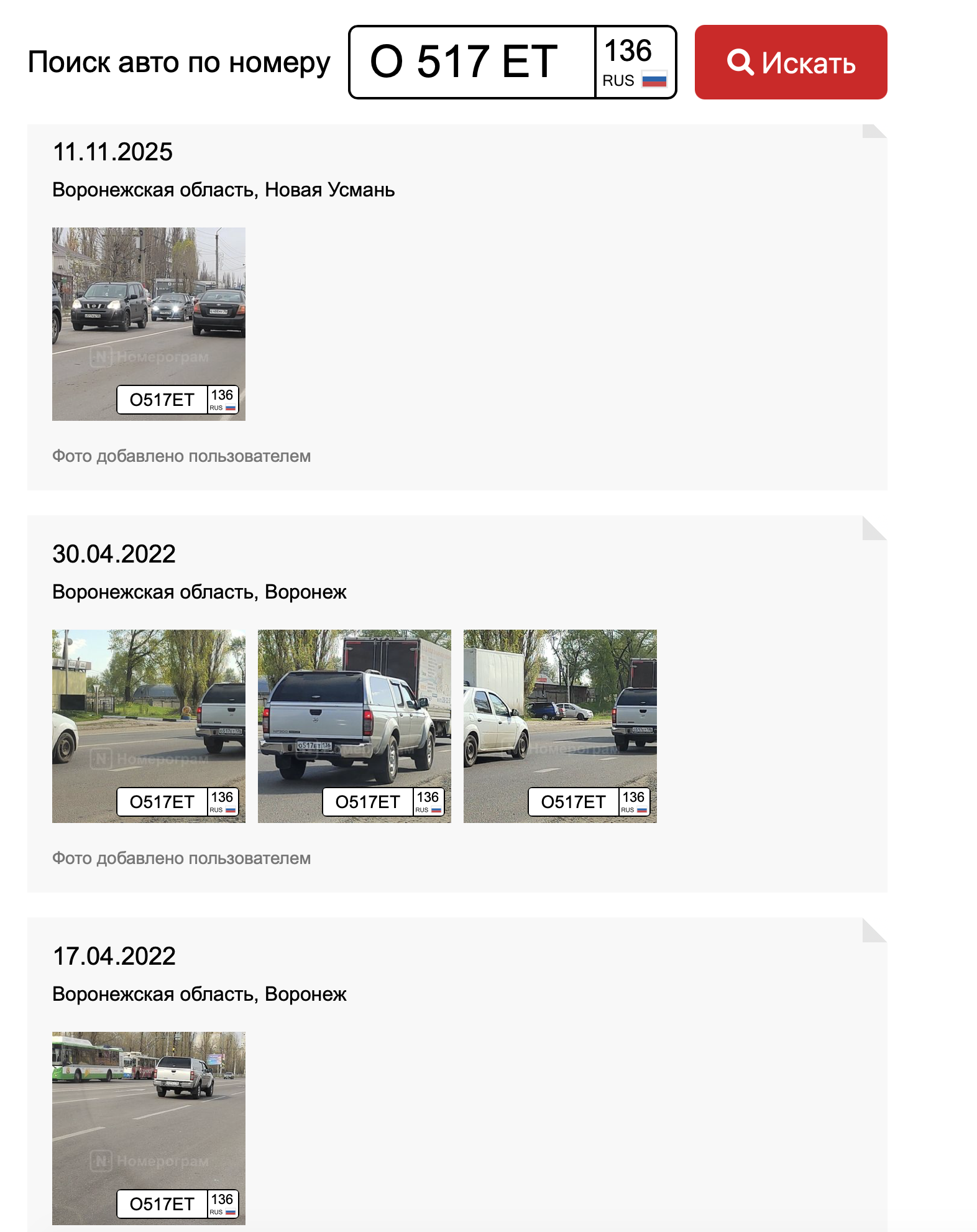

4. Зачистка следов: как фото Mercedes исчезли из Номерограма

Следующим интересным фактом я выявил практически полную зачистка публичных следов машины.

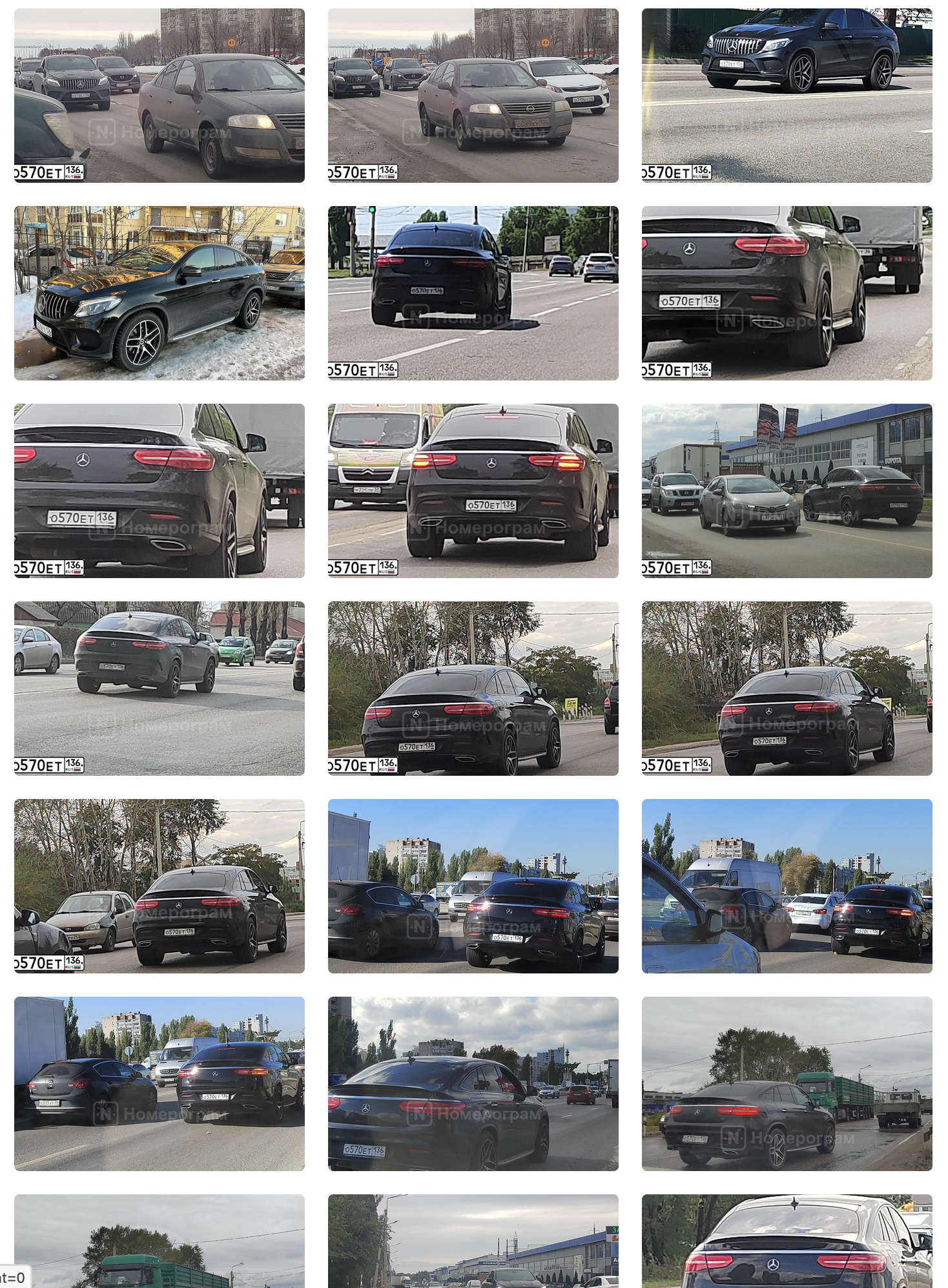

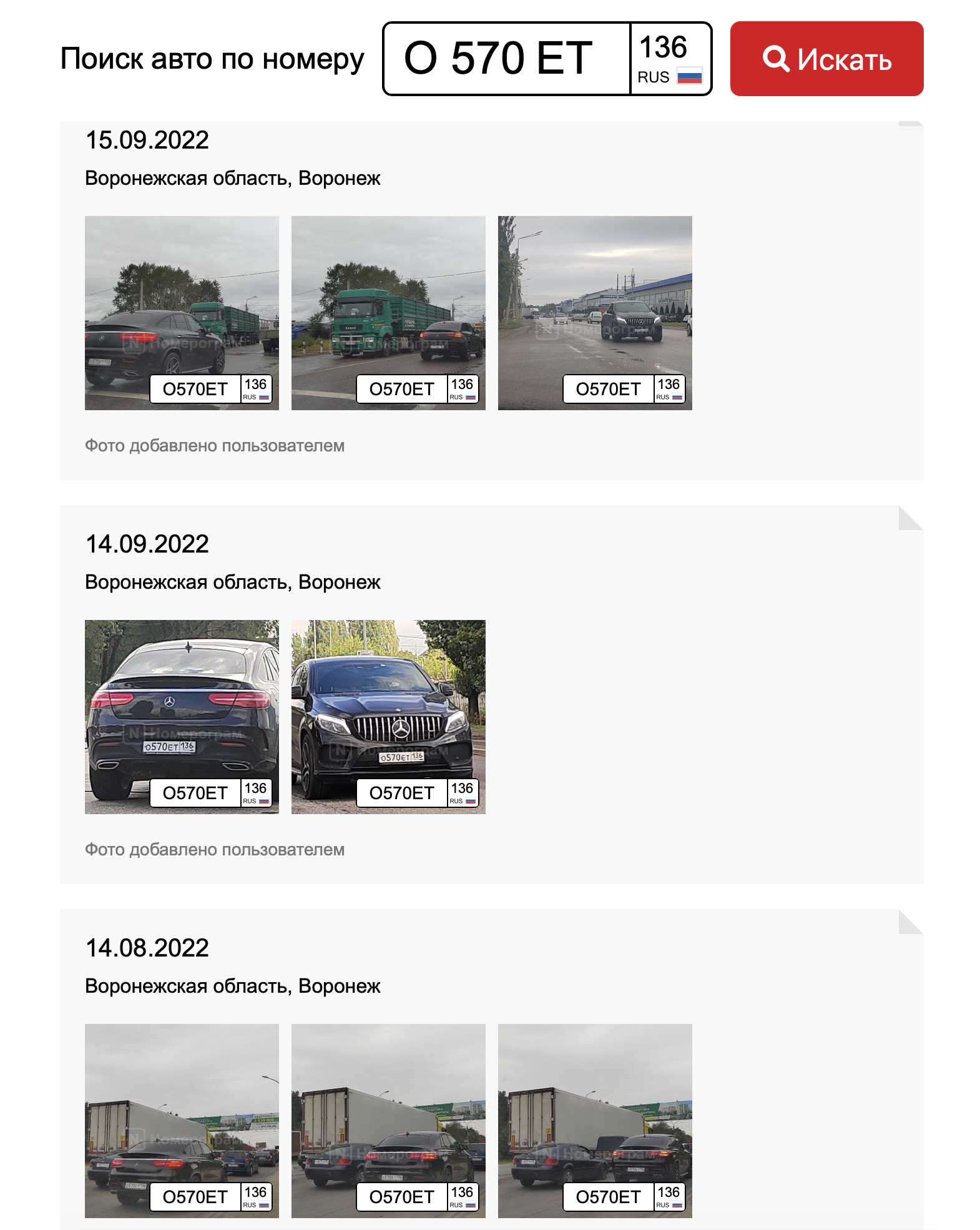

Фотографии данного автомобиля с номерами:

* Х313ОК799 (прежний госномер)

* О570ЕТ136

Полностью отсутствовали в сервисе Номерограм — что крайне подозрительно. Поиск по госномеру О570ЕТ136 выдавал совсем другой автомобиль Nissan

Это выглядит как целенаправленное удаление цифровых следов.

Тем не менее, мне удалось восстановить удалённые фотографии через другой сервис, заказав платный отчет через сервис https://avinforpt.com

Обновление. 12.02.2026 в номерограм странным образом снова появились старые старые фото автомобиля Мерседес с гос.номером О570ЕТ136. На скриншоте видно, что ранее поиск по этому гос.номеру поиск выдавал совсем другой автомобиль Ниссан, а Мерседеса не было. Я предполагаю, что LockBit уже в реальном времени начинает путать следы, зная, что я готовлю данный материал к публикации (я рассказывал об этой находке в своей телеграм группе, в которой он также состоит). Если так, то получается, что сначала автомобиль засекретили, затем поняли, что перестарались и снова рассекретили.

Но мне удалось сохранить даже эти следы, учитывая особенность данного сервиса:

вот прежняя поисковая ссылка, где фотографии мерседеса полностью отсутствуют https://www.nomerogram.ru/n/o517et136-1253a4145/

а вот новый поисковой запрос, где фотографии снова появились https://www.nomerogram.ru/n/o570et136-1369f5b53/

5. Май 2024: официальные обвинения — и Хорошев мгновенно избавляется от машины

7 мая 2024 Дмитрию Хорошеву были предъявлены официальные обвинения и 22 мая 2024 автомобиль Мерседес был продан, снят с регистрации юрлица ООО Эпоха и перешел к физ.лицу 28 мая 2024. Дальнейший след нас не интересует, он никуда не ведёт.

6. От московского ООО Дементьева к воронежскому: анонимная передача Mercedes

Вернемся назад, как и когда Мерседес вообще попал к Дмитрию Хорошеву?

Мне удалось установить, что на начальном этапе эксплуатации автомобиль был зарегистрирован в Москве на юридическое лицо ООО «НПГ» (Нефтепромгрупп, ИНН 9717048612) и имел госномер Х313ОК799 (период с мая 2019 по декабрь 2021). Ген.директором и владельцем данной компании является Дементьев Евгений Петрович 21.07.1987

Затем в декабе 2021 года Дементьев передал “продал” Хорошеву этот Мерседес - переход от московского ООО НПГ на воронежское ООО Эпоха, никак не связанное документально с Хорошевым. Это анонимный автомобиль.

7. Фальшивые прокладки и подлоги: как пытались разорвать цепочку владения

При сравнении нескольких независимых баз данных (утечек) и информационных источников, я обнаружил странную промежуточную запись: между владельцами ООО «НПГ» и ООО «ЭПОХА» непонятно как появляется лизинговая структура (Владелец: Газпромбанк Автолизинг 09.12.2021 – 08.12.2022) , как будто автомобиль прошёл через еще одно юрлицо. И в период с июля 2020 по декабрь 2021 года на автомобиле присутствует пробел в регистрационных данных (менялся техпаспорт СТС), мне пока не удалось достоверно установить точные данные - даже в официальных источниках присутствует путанница.

Это выглядит как искусственная вставка, цель которой — создать разрыв в истории собственности и представить передачу автомобиля не напрямую от ООО НПГ к ООО Эпоха, а как независимую сделку через следующего собственника.

Подобные элементы являются характерным признаком схемы маскировки реальной связи между владельцами.

Для чего столько ухищрений? Для чего прятать следы?

8. Ранее данный автомобиль использовался Евгением Дементьевым

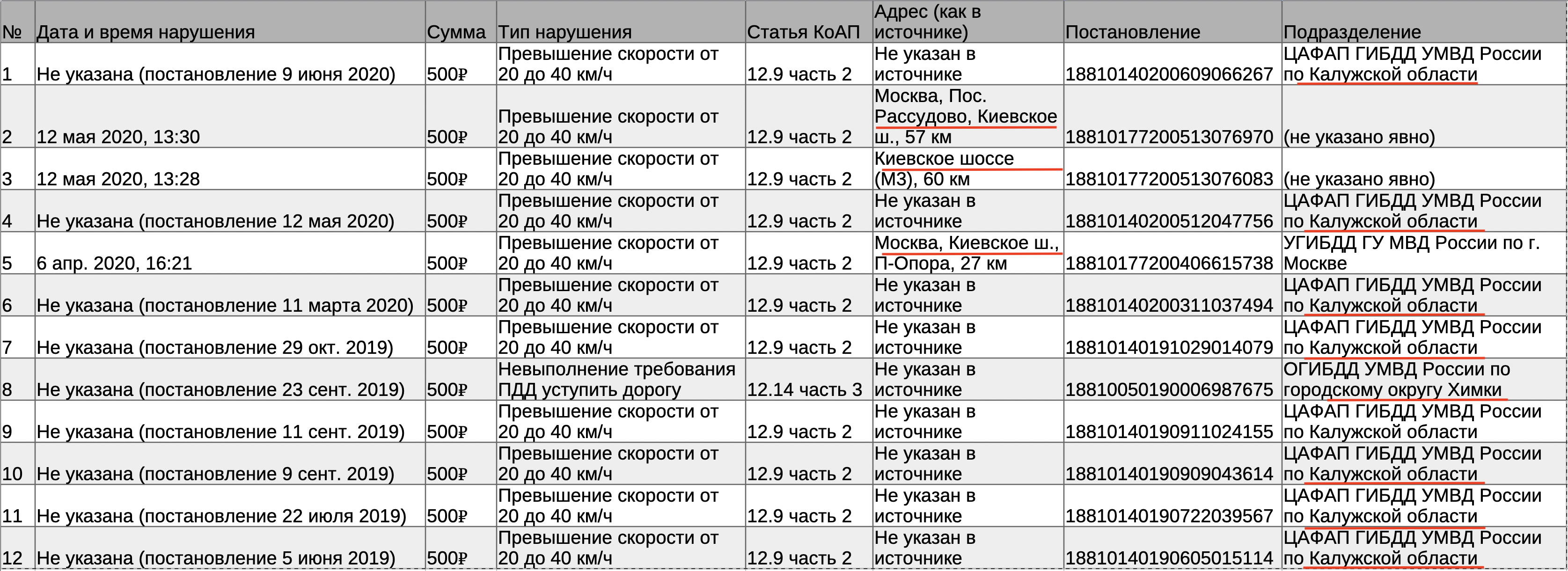

Мой вывод о том, что фактическим пользователем мог быть именно Евгений Дементьев, основан на анализе архивных штрафов ГИБДД за период июнь 2019 – июнь 2020.

Ключевым здесь являются географические паттерны нарушений:

* Москва и Химки

* Калужская область

* Киевское шоссе

Эти локации совпадают с местом жительства Дементьева (Москва Химки) и местом проживания его семьи (родители, брат - Калужская область, Людиново), а также повторяются в штрафах по другому автомобилю, связанному с ним — BMW X6 госномер К102СХ799 (период март 2023 – январь 2026).

Таким образом, прослеживается устойчивая связка: один и тот же маршрутный профиль появляется на разных автомобилях, и оба они были зарегистрированы на компанию Дементьева.

Также присутствуют следы фальсификации данных аналогично, как со случаем ДТП Хорошева.

22 сентября 2019 года Дементьев предположительно сам попал в аварию на этом автомобиле, но в данных о ДТП фигурирует ФИО человека которого нет ни в одной базе.

9. BMW X6 Дементьева: автомобиль, который выдал дальнейший след

BMW X6 xDrive40i 2020 — зарегистрирован на то же ООО «НПГ» (в страховке — данные Дементьева).

Фото машины в Номерограме: стоит на машиноместе 451 (Химки, ул. Московская, д. 21, кадастр 50:10:0010211:828). Это собственность Дементьева — выписка ЕГРН подтверждает.

Он попадал на этом BMW в ДТП — в документах фигурирует лично.

Реестр ДТП ИНОЕ -2023-01-12

Список участников: ПОТЕРПЕВШИЙ - ВОДИТЕЛЬ ТСФИО ДЕМЕНТЬЕВ ЕВГЕНИЙ ПЕТРОВИЧ

Дата рождения 1987-07-23

Автомобиль ДРУГАЯ

Гос. номер К102СХ799

VIN Kод WBACY610709E92089

VIN Год выпуска 2020

10. Редкие дальние поездки: что скрывают штрафы BMW на Киевском шоссе

В отдельной работе я проанализировал 162 штрафа с данного автомобиля и пришел к следующим выводам

Штрафной профиль показывает автомобиль, который:

-

базируется в Москве в районе Киевского шоссе

-

регулярно проезжает по Киевскому шоссе

-

совершает дальние поездки в сторону Калужской области и обратно

-

делает это нечасто, но системно (обычно 1-2-3 раза в месяц, крайне редко 1 раз в 2 месяца)

-

используется автомобиль преимущественно для дальних поездок по трассе

-

автомобиль не светился на московских городских камерах

Самое вероятное объяснение такой модели — это дополнительный загородный автомобиль, используемый преимущественно для поездок в соседнюю область (возможно к родственникам - район Людиново, где у Дементьева проживают родители, брат и сестра) в Калужском направлении.

Также можно сделать предположение, что Дементьев живёт ближе к Киевскому шоссе, а не в Москве/Химках.

Это подтверждается:

-

регулярностью фиксаций на одном и том же участке трассы,

-

разнообразием времени фиксаций (не только утренние выезды),

-

отсутствием плотной городской московской географии штрафов,

-

логиками “туда ↔ обратно” без обязательного заезда в Москву.

Дементьев может жить именно в одном из элитных коттеджных поселков на Киевском шоссе

11. Штрафы Дементьева и посты LockBitSupp: идеально совпадают и выдают его с потрохами.

Это самый сильный и самый понятный аргумент всего расследования.

Я собрал все штрафы с автомобиля Дементьева, все публичные сообщения LockBitSupp и проанализировал их хронологически.

Источники.

- автомобильные штрафы ГИБДД Дементьева (гос.номер K102CX799) - можно легально получить с сайтов Автокод (расширенный отчет), АвИнфо (расширенный отчет) и других, пример заказа отчета (платно) пример https://avtocod.ru

- публичные сообщения LockBitSupp с форума XSS ( xss[.]pro ) - аккаунты LockBitSupp и LockBit,

- публичные сообщения LockBitSupp с форума ReHub ( http://rehubg7wpn5vuwttbzqrzm5epq6ta5mqm6cbfpn7wtukaskzte3ehcyd[.]onion ) - аккаунт LockBit,

- сообщенияи с мессенджера tox LockBitSupp (опубликованные в интервью Tor Zirael - файл petuh.txt)

- публичные сообщения телеграм аккаунта Fox William Mulder ID 7262708360 (это официальный аккаунт LockBitSupp, уже удален, общеизвестная информация)

Все файлы исходные данные, а также полные материалы расследования, в том числе досье Дементьева и Хорошева я прикреплял к своей предыдущей статье о деанонимизации LockBitSupp, здесь я не стану открыто публиковать персональные данные, дабы не создавать возможные юридические риски для журналистов и блогеров. По запросу я готов предоставить материалы расследования и все необработанные данные для верификации).

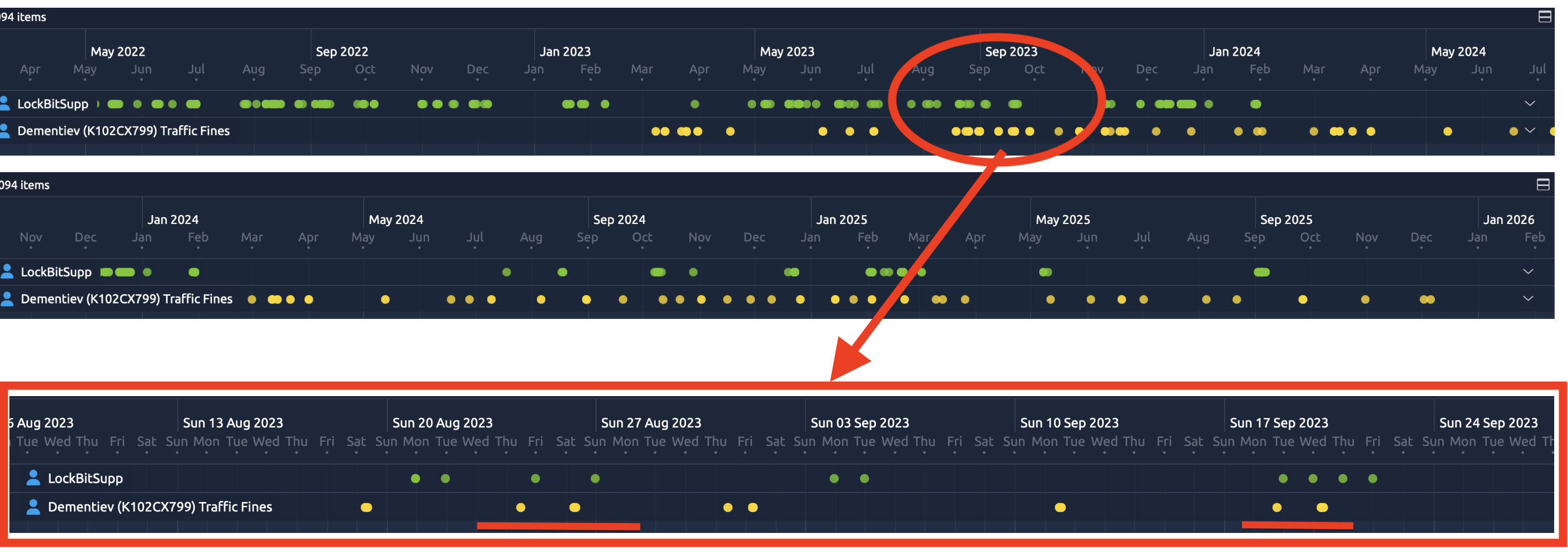

Общий графический таймлайн выглядит так (позволяет крупном масштабе наглядно определить насыщенность хронологии событиями и пробелы где активность отсутствует).

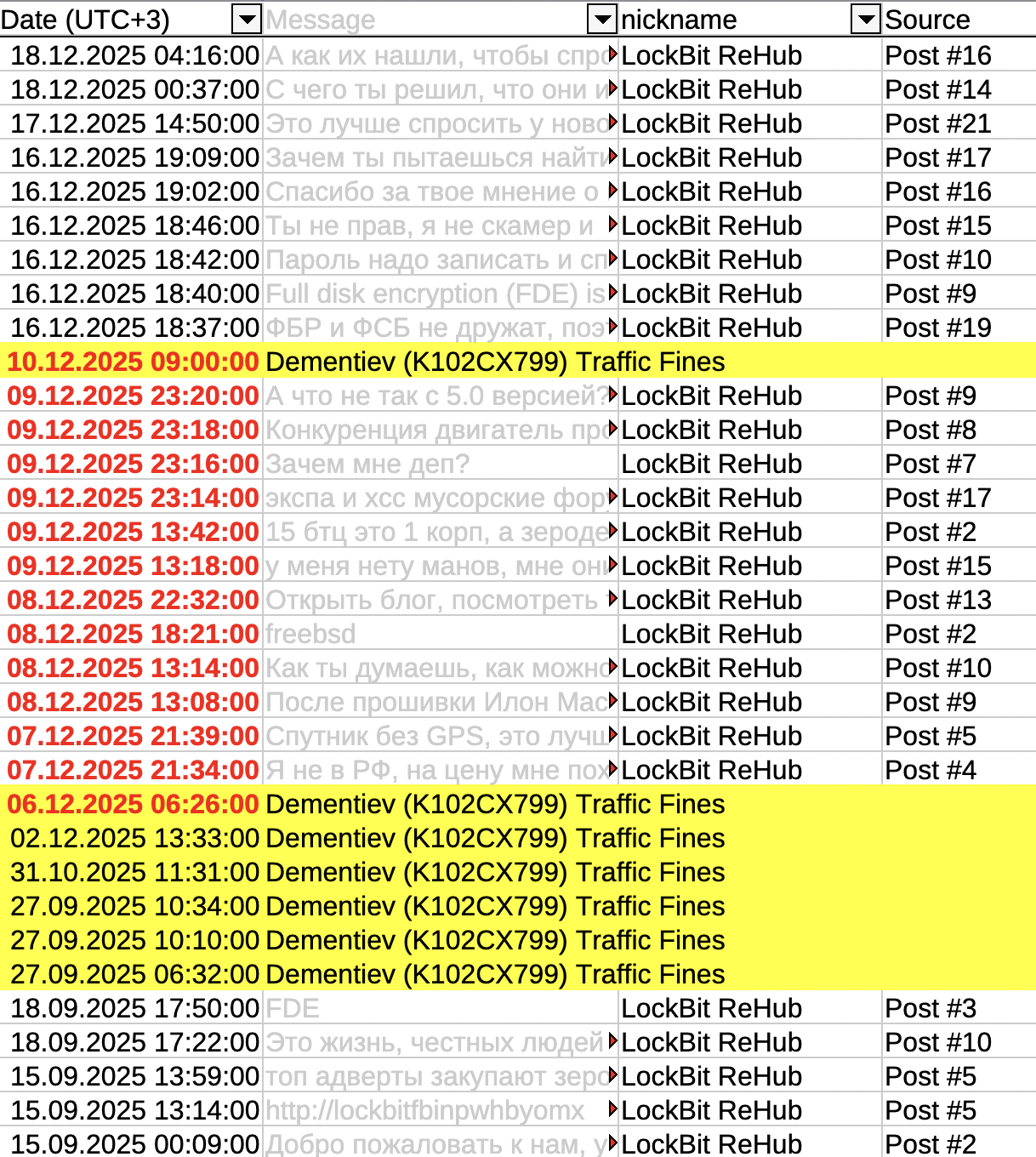

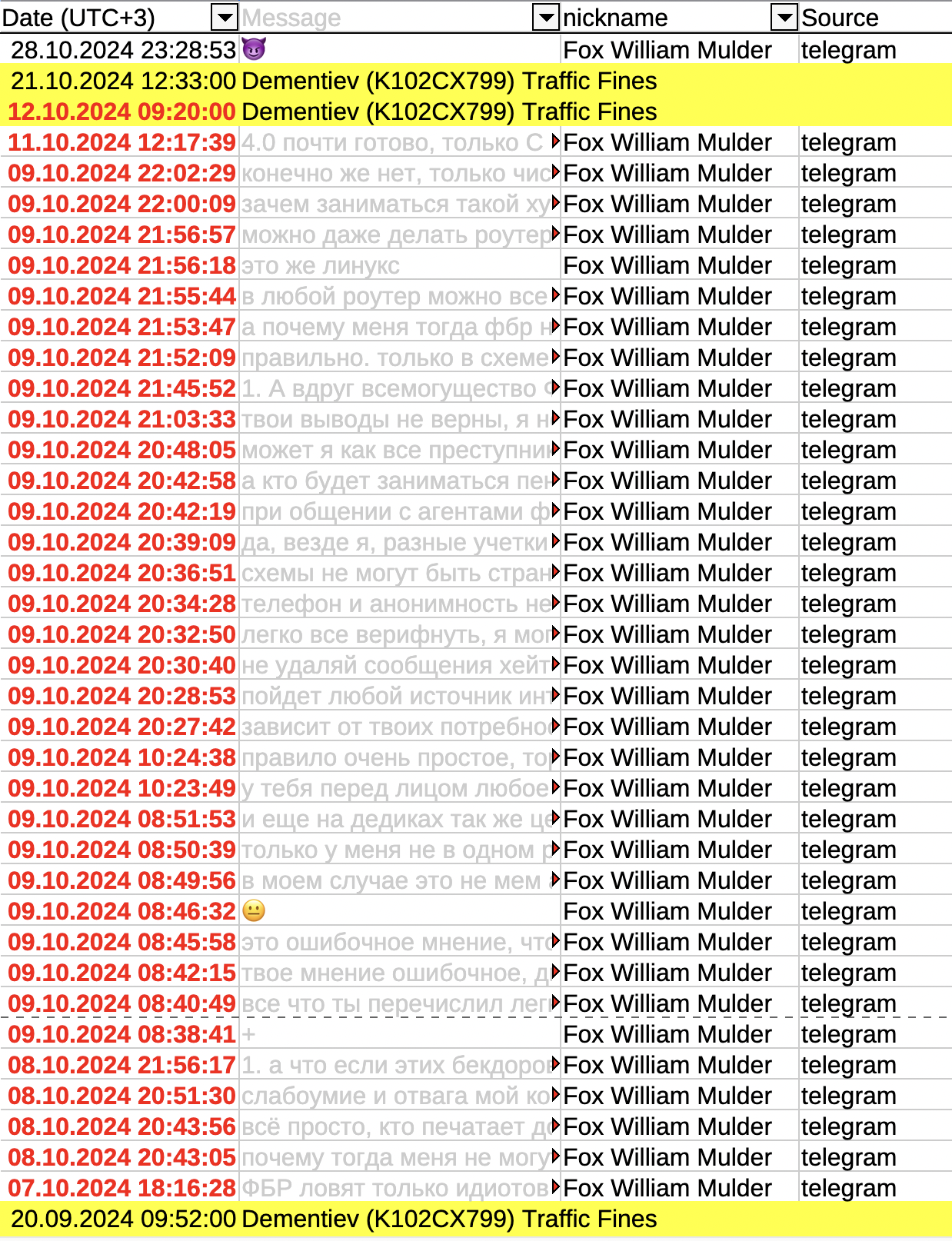

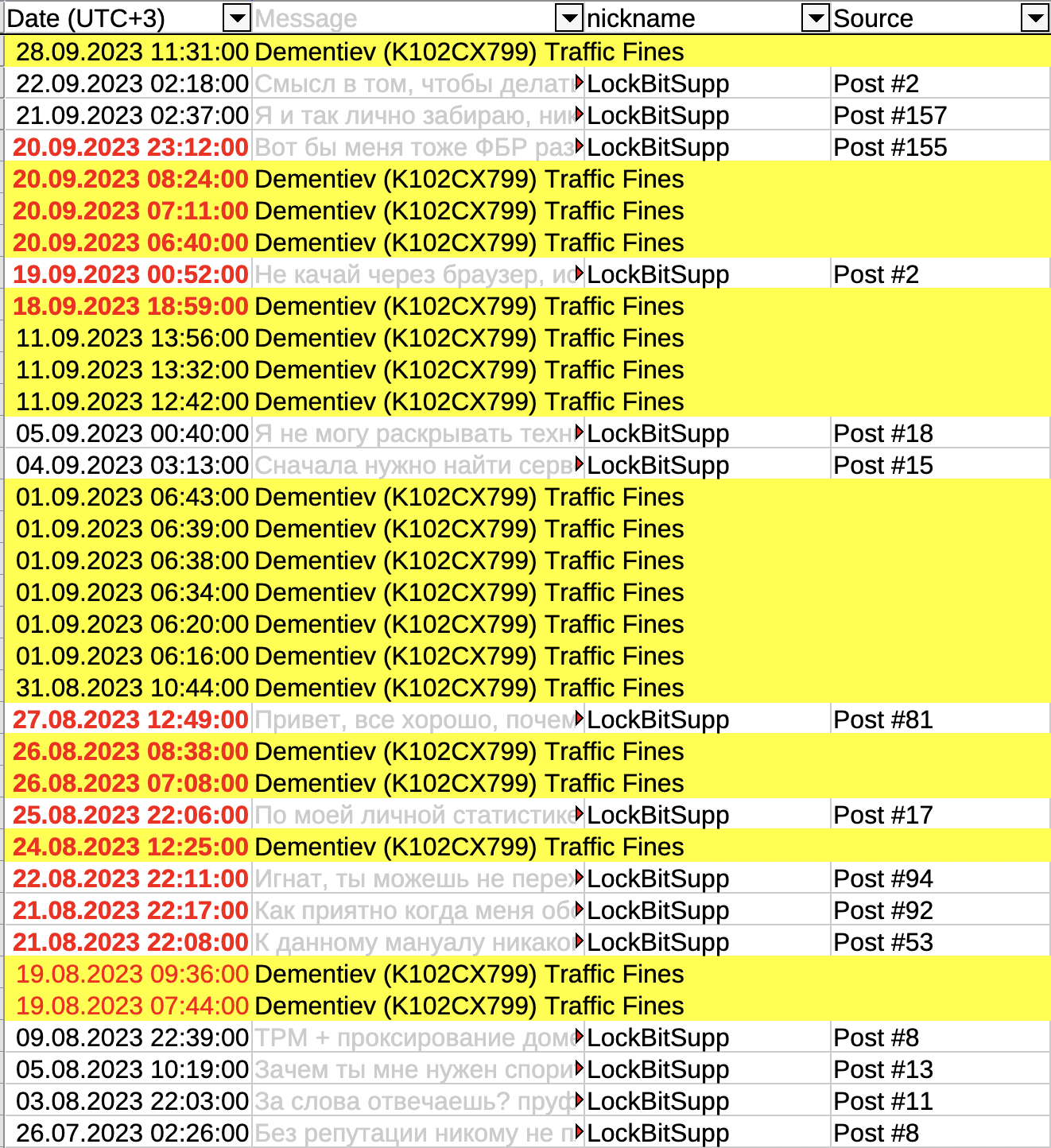

Я объединил все эти данные в единую таблицу 👉 Download , и для наглядности штрафы выделил желтым. Это позволяет изучить подробный и детальный таймлайн.

Главный факт: активность LockBitSupp и штрафы Дементьева никогда не пересекаются во времени.

Ни разу за три года (2023–2025).

* Штраф = человек физически за рулём, в дороге (3–5 часов на Киевском шоссе).

* Пост = человек за компьютером, активен в даркнете (Tor, форумы, Tox).

Мы видим идеальную картину:

* Когда идут штрафные пакеты (поездка) → LockBitSupp молчит.

* Когда идут серии постов (онлайн-сессии) → машина не появляется на камерах.

Это не случайные пробелы. Это взаимодополнение - периоды поездок Дементьева на определенных отрезках точно заполняют периоды молчания LockBitSupp, и наоборот.

Представьте расписание одного человека:

* Днём едет по трассе → не может писать в Tor (опасно с телефона, да и руки заняты).

* Вечером/ночью/следующим днём возвращается домой → садится за компьютер и отписывается.

Почему это невозможно объяснить случайностью?

Оба сигнала редкие:

* Штрафы — всего 66 уникальных дней за 3 года (~48 поездок).

* Посты LockBitSupp — ~87 активных дней за те же 3 года.

Из 1095 дней есть только 5 дней, когда были и штрафы, и посты (это особо ценные данные).

И как раз в эти 5 дней события разнесены по времени (минимум 2+ часа, чаще 6–12 часов).

* Единственный из всех «близкий» случай (50 минут) — 03.02.2025: штраф в 15:33–15:34 → сообщение в токсе 16:24. (Но с оговоркой, я учел московский часовой пояс (UTC+3) вместо UTC-0. В таком случае разрыв уже был бы 3 часа 50 минут, я допустил это в виде исключения, источник мессенджера токс добавлен для полноты и объективности).

Это не наложение, а типичная смена режима: закончил поездку → вернулся → начал писать.

Яркие кластеры чередования (примеры, которые бьют в цель)

6 декабря 2025 года штраф Дементьева (постов ЛБС до этого не было три месяца - с 18 сентября 2025) затем со следующего дня с 7 декабря 2025 LockBitSupp постит сообщения несколько дней подряд 7-8-9 декабря , но затем на следующий день 10 декабря 2025 фиксируется поездка Дементьева, и ЛБС при этом затихает на несколько дней до 16 декабря 2025.

Аналогичный пример сообщений уже в телеграм группе - ЛБС до этого молчал два месяца с 18 августа 2024, затем 7 октября 2024 ЛБС проявляет активность - отправляет сообщения в чат 7-8-9 и 11 октября 2024, а на следующий день 12 октября 2024 сообщения прекращаются и мы видим штраф (поездку) Дементьева, и сообщений от ЛБС затем нет несколько дней до 18 октбября 2024

Еще другой пример: 19 августа 2023 штраф, 21-22 августа сообщения, 24 штраф, 25 августа сообщение, 26 августа штраф, затем 27 августа сообщение. Практически день за днем чередуются штрафы и сообщения. Когда в дороге - постов нет, когда за компьютером - штрафы не фиксируются.

На том же скриншоте ниже 18 сентября 2023 - штраф, 19 сентября - сообщение, 20.09.2023 штрафы с 6 до 8 утра, и к полуночи только сообщения 20.09.2023 23:12:00

Таких четких и точных последовательных чередований — отмечено 13 фрагментов (это много, они отмечены красным в таблице). Прочих простых паттернов наберется более двух десятков и в сумме все они дают убедительную картину.

Это не случайные совпадения. Это повторяющийся поведенческий паттерн.

На заметку. Можно пойти еще дальше, применить логику разведанализа, учесть более полный контекст и обстоятельства постов и активности LockBitSupp, контекст маршрута и поездок Дементьева, высчитать вероятности и прогнозы, заполнить пробелы в пропущенных маршрутах (не просто путь, а полная поездка - туда и обратно, с учетом дней отсутствия вне дома), реконструировать всю хронологию более детально - в результате всё вписывается логически точно на полном трехлетнем периоде времени. Я проводил данный разведанализ, описывать его здесь считаю излишним, и так вполне достаточно простых и убедительных примеров.

Криминалистическая метрика: чередование, а не просто отсутствие наложений

Минимальная дистанция штраф <> пост — не главное.

Главное — последовательные блоки:

тишина → поездки → сообщения → поездки → тишина → поездки → сообщения → поездки и тд.

Если бы это были два разных человека - один ездит редко → другой пишет редко, то их активность всё равно должна пересекаться случайно.

Здесь пересечений ноль.

Вероятность такого при независимых сигналах — статистически ничтожна.

Живой массив данных

* Штрафы BMW X6 — это зафиксированные дорожные маркеры реальной жизни Дементьева.

* Посты LockBitSupp — это зафиксированные рабочие окна его онлайн-активности.

Два независимых источника.

Два разных сигнала (физическое перемещение и цифровая активность).

Полное взаимоисключение на протяжении трёх лет.

Это уже не корреляция. Это практически прямая привязка одного человека к двум следам.

Сравнение с контрольным объектом

Если взять штрафы любого другого человека с похожим маршрутом (например, любой случайный автомобиль) — паттерн исчезает.

Посты LBS и штрафы начинают пересекаться хаотично.

Здесь — идеальная синхронизация.

Вывод этого раздела

Штрафы Дементьева не просто «не пересекаются» и “не накладываются” с постами LockBitSupp.

Они точно заполняют его молчание.

Это расписание одного человека.

Это Дементьев. LockBitSupp - лидер группировки вымогателей шифровальщиков LockBit.

12. Я вышел на Дементьева — и LockBitSupp ответил публичной наградой в $22 млн

Представьте: вы — человек, за голову которого обещают 10 миллионов долларов.

Вы прячетесь лучше всех в мире киберпреступности.

У вас нет лица в соцсетях, нет старых фото, нет утечек. Нет следов.

Вы — бог ransomware, LockBitSupp.

А потом приходит сообщение в Telegram:

«Евгений Петрович, здравствуйте. Это часть вашего досье. Когда удобно обсудить?»

И вы понимаете: всё. Конец.

Это сообщение пришло не от ФБР, не от NCA, а от меня — анонимного расследователя, который за полгода растрепал группировку Conti, разыскал и выложил фото 80 участников, а потом добрался до LockBit.

Вот остальная часть истории.

1 августа 2025 года я отправляю ЛБС в токсе фото Евгения Дементьева со словами “Тебя, случайно, не Евгений зовут?)” (это было сказано с сомнением, Локбитсапп ничего не ответил и заблокировал мой контакт).

5 января 2026 я написал напрямую Евгению Дементьеву в Telegram с анонимного аккаунта, не связанного с GangExposed. Я отправил часть его досье (прикреплю полное к этой статье) со словами: "Евгений Петрович, здравствуйте. Это часть вашего досье, я могу скинуть полную версию. У меня также есть критически важная для вас информация, которой я хотел бы поделиться. Когда вам будет удобно обсудить?"

Дементьев прочитал, но не ответил. Заблокировал меня, удалил аватарку со своего аккаунта и вообще закрыл входящие сообщения (кроме премиум Telegram).

Такая реакция — признак беспокойства.

Нужно было подтолкнуть его к действиям, к ошибкам.

Полагаю, данная публикация аннулирует награду от LockBit.

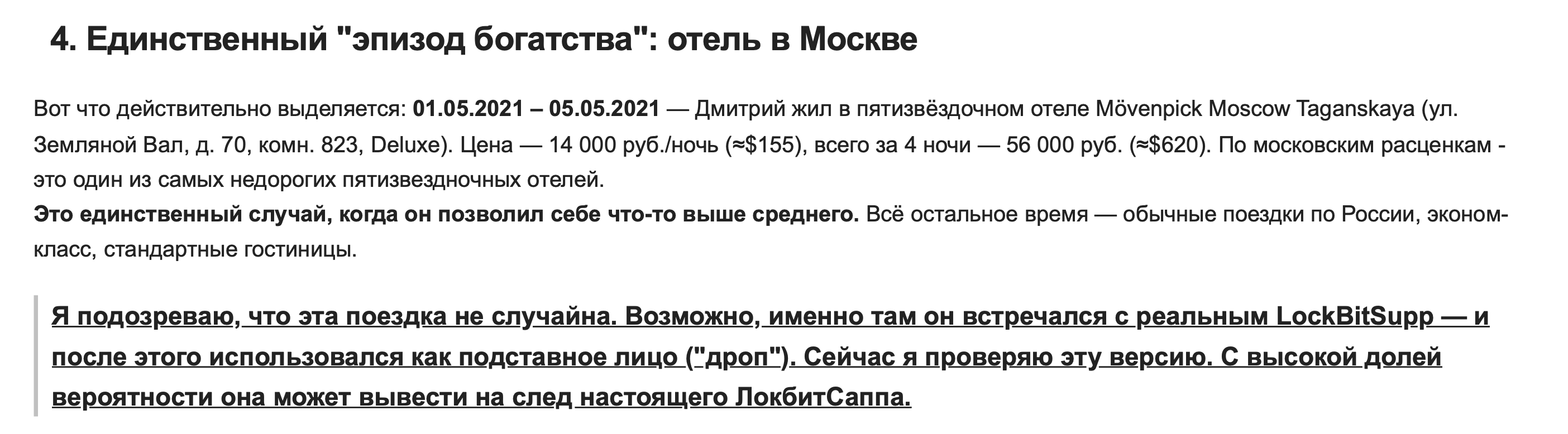

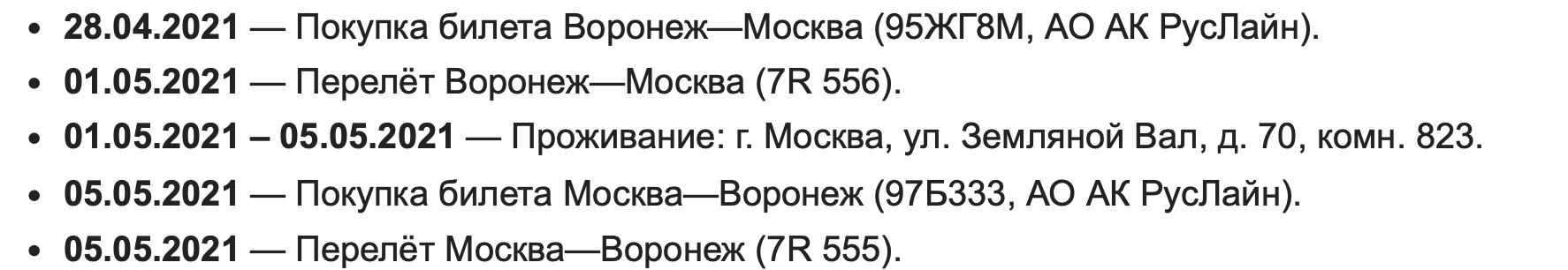

13. Кто на самом деле управлял LockBit: почему Хорошев — лишь ширма (версии)

Вполне возможна версия что Дмитрий Хорошев управлял LockBit на раннем этапе.

В одной из своих предыдущих работ я обратил внимание один эпизод их хронологии Хорошева

А в хронологии сообщений мы видим что 14.05.2021 года на форуме ХSS впервые появляется аккаунт LockBitSupp, до этого были лишь сообщения от имени LockBit.

Вполне возможно данная поездка Дмитрия Хорошева в Москву была ключевым моментом в стратегическом переходе (или продаже) данной группировки под управление Дементьева. Эту версию стоит проверить.

14. Итог расследования: Дементьев — это LockBitSupp

Одна цепочка из 13 звеньев, каждое из которых усиливает предыдущее:

- Хорошев — разработчик малвари с 14-летним стажем (Pin → NeroWolfe...).

- Он засветил Mercedes, который никогда не был на него оформлен.

- ДТП 2023 года: данные владельца подменены.

- Фото машины зачищены из Номерограма.

- После обвинений ФБР в мае 2024 — мгновенная продажа.

- Машина пришла от московского ООО Дементьева «Нефтепромгрупп».

- Mercedes раньше использовал сам Дементьев (штрафы 2019–2020 совпадают по маршруту с BMW).

- Передача от НПГ к «Эпоха» скрыта фальшивыми прокладками и подлогами.

- BMW X6 Дементьева стоит на его собственном машиноместе (Химки, Московская 21).

- Штрафы BMW — редкие дальние поездки по Киевскому шоссе в Калужскую область (Людиново), без городской Москвы. Вероятно, основной дом — загородный коттедж.

- Штрафы BMW и посты LockBitSupp: идеально сочетаются на нескольких отрезках.

Когда Дементьев в дороге — LBS молчит.

Когда LBS пишет — штрафов нет.

20+ кластеров чередования. Ноль наложений. Статистически ничтожная вероятность случайности. - Январь 2026: я отправляю Дементьеву досье → он блокирует закрывает Telegram.

Через 5 дней LBS публично выходит на связь через новый аккаунт @PetelkinKesha - и предлагает $22 млн за свой деанон — вдвое больше, чем у Rewards for Justice.

Это практически прямая привязка.

Евгений Дементьев — лидер, который управляет LockBit.

Он — обычный человек, который начал ошибаться.

15. Что ещё предстоит найти: план дальнейшей разработки для проверки правоохранительными и исследовательскими структурами:

- Остальные автомобили Дементьева и штрафы. (один из них Мерседес седан судя по аватарке в телеграм). Вступить в чат жильцов Московская 21 Химки, проверить фото машиномест 451 452 453 возможно найдутся еще автомобили. Аналогично найти машиноместо Тимирязевская 1 и проверить фото.

- Актуальный адрес Дементьева. Судя по всему квартиры на Тимирязевском и в Химках он сдает либо использует редко. Вероятно спрятан частный дом и участок в коттеджном поселке на Киевском шоссе - найти и проверить.

- Сопоставить визит Хорошева с 01.05.2021-05.05.2021 в Москву и первое появление ника LockBitSupp 14.05.2021 на форуме XSS. Версия о вероятной продаже/передаче бренда.

- Провести дальнейший анализ штрафов Дементьева на БМВ Х6 - сформировать полные поездки когда он находился в Калужской области, сколько дней (между туда и обратно), постил ли сообщения оттуда, сопоставить поездки с днями рождения родственников. Постараться выявить примерный паттерн и возможный прогноз.

- Выявить остальных участников Локбит. И доверенных лиц Дементьева.

- Отработать контакты и всех связанных с ООО и автомобилями ООО.

- Финансовые следы, цепочки отмыва и легализации.

- Всю крипту Локбит - хронологию, транзакции, суммы, движение.

- Аккаунты Дементьева на форумах. Все сообщения аккаунтов putinkrab и остальных. Удаленные посты.

- Провести стилометрический анализ сообщений аккаунтов - принадлежность к другим старым никнеймам на форумах (хакерские и кардинг).

- Фотографии Дементьева из документов.

- Биографию Дементьева.

- Поездку в Китай (Шанхай).

- Фото с камер, биллинги, вспышки (доп.телефоны), поток (движение автомобилей по камерам), счета, имущество. Возможные дополнительные фейковые документы.

- Предыдущую деятельность (кардинг?)

- Прикрытие. Врагов. Конкурентов. Заинтересованные стороны.

- Проанализировать вероятности дальнейших событий. Разработать сценарии.

16. Спасибо всем, кто борется с LockBit. СМИ, исследователи — ваша очередь.

Вот наиболее заметные фигуры и их вклад:

* Jon DiMaggio (Analyst1)

* Allan Liska (Recorded Future)

* Alon Gal (Hudson Rock, CTO и co-founder)

* Chainalysis

* Recorded Future

* Trend Micro

* Secureworks

* Flashpoint

* Arctic Wolf

* MalwareHunterTeam

* Sophos

* Emsisoft

* No More Ransom

* Hudson Rock