ЧАСТЬ 0. ПРЕДЫСТОРИЯ.

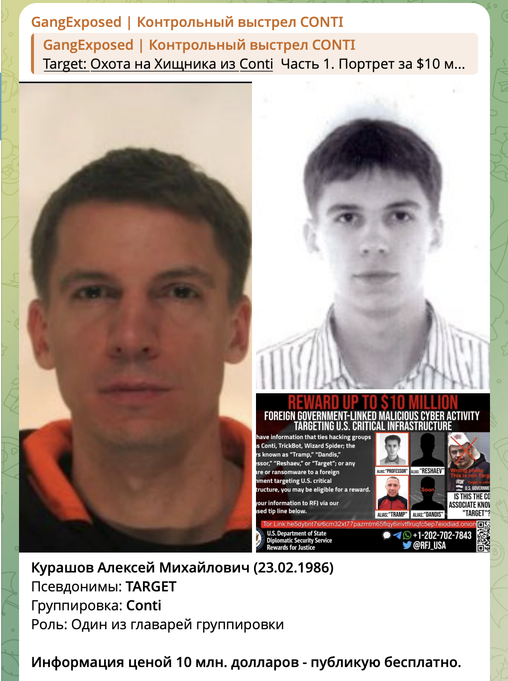

NET-WORKER: как хакер из CONTI выдал себя одной фразой

Когда ты копаешься в тёмных уголках даркнета, жди сюрпризов. Один из них — NET-WORKER, представлявшийся молодым хакером, связями с LockBit и доступом к российским спецслужбам.

Однако анализ его поведения, речи и цифровых следов показывает: за этим образом стоит вовсе не подросток, а Алексей Курашов, также известный как Target — один из главарей группировки Conti Ransomware. И выдал его не сложный эксплойт, а привычка писать «дадада».

Комментарий, который запустил расследование

NET-WORKER появился в моём поле зрения 24 июня 2025 года после публикации моего расследования об Олеге Факееве (White) — пентестере Conti и близком друге Алексея Курашова. В моём телеграм канале под данным материалом он оставил язвительный комментарий:

«Дадада братанчик, Блумберг ебать авторитетное издание ещё скажи.»

На первый взгляд — обычный троллинг. Но именно эта манера речи уже встречалась раньше.

В утёкших внутренних чатах Conti один из участников с ником target нередко использовал одинаковые конструкции:

2020-09-17 10:34:08 target bentley да да да да

2020-10-02 00:00:07 target troy я говорю да да да

2020-09-25 10:11:30 target professor дадад

2020-09-25 10:10:49 target professor дада

Такие речевые привычки редко контролируются и часто сохраняются годами. В криминальных расследованиях это называют поведенческим маркером.

Когда я написал NET-WORKER в личные сообщения, назвав его «Алекс», он почти сразу удалил все свои комментарии под постом. Ну, а какой киберпреступник после такого не запаникует?

Образ «подростка-гения»

В переписке NET-WORKER выстроил масштабную легенду. По его сообщениям, он:

-

основатель проекта NET-WORKER ALLIANCE

-

даёт интервью СМИ

-

консультант и подрядчик структур СВР, ЦИБ ФСБ, Ростехом, Минобороны и Роскосмосом

-

организатор DDoS-операций против инфраструктуры Молдовы «по заказу Газпрома»

-

деанонимизировал участников хактивистской группировки KillNet

- разрушал инфраструктуру хакерской группировки Annonimous

-

технический сотрудник наркоплощадки MEGA, якобы действующий «из идеологических соображений»

-

партнёр LockBitSupp, участвующий в отмывании криптовалюты.

-

владеет более чем 6000 BTC

Я провел факт-чек. И знаете, что самое забавное? Большая часть всего этого оказалась правдой.

Что удалось подтвердить

Анализ переписок, чатов и активности показывает, что NET-WORKER — это Алексей Курашов, который после распада Conti в 2022 году продолжил работу в даркнете.

Факты:

-

В 2023 году он внедрился в наркоплощадку MEGA под видом модератора

-

Участвовал в DDoS-атаках на конкурентов

-

Занимался деанонимизацией ключевых хакерских группировок и даркнета

- Есть объявления в даркнете где сами преступники за деанон Нетворкера предлагают 50тыс долл, и "10тыс долл за его пальцы".

-

Зафиксирован эпизод распространения наркотических средств в особо крупном объеме на сумму 6,4 млн рублей

5 октября 2023 года:

«Сумма кладов общая 6,4 млн₽» (HUSTLE FAMILY, imsg_bot) -

Имеются публичные переписки, указывающие на сотрудничество с российскими структурами и промышленный шпионаж в сфере ВПК

-

LockBitSupp публично подтвердил их знакомство

Проще говоря, легенда NET-WORKER — это не выдумка, а завуалированная версия реальной криминальной биографии.

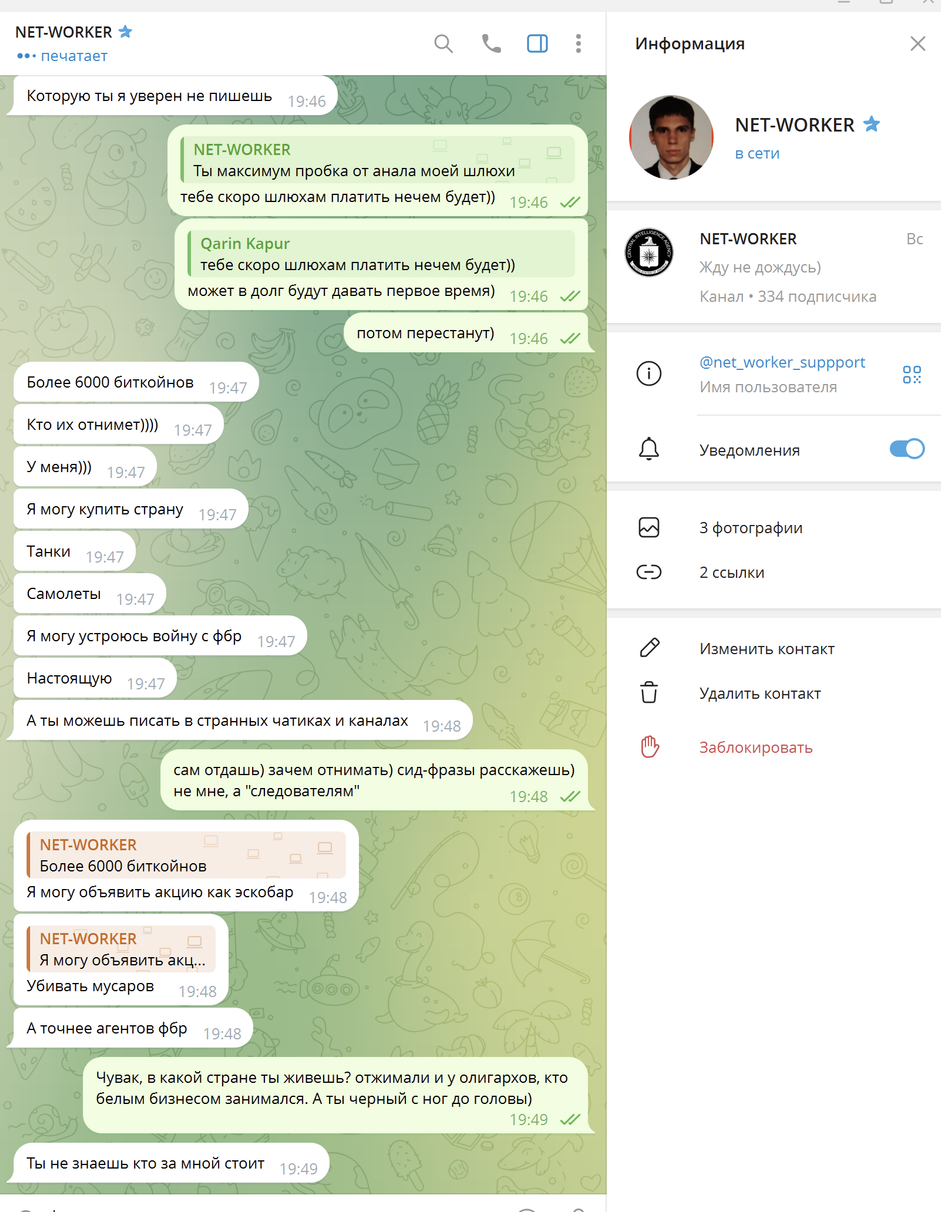

Угрозы

Когда стало ясно, что его идентифицируют, тон переписки резко изменился.

Сначала — попытки вызвать сочувствие: что мои публикации рушат семьи, у людей разрушаются бизнес, он якобы помогает пострадавшим финансово.

После -- последовали угрозы:

«У меня более 6000 биткойнов

Я могу купить страну

Танки

Самолеты

Я могу устроить войну с ФБР

Настоящую

Я могу объявить акцию как Эскобар

Убивать мусаров

А точнее агентов ФБР»

(NET-WORKER давал своё согласие на публикацию нашей переписки. На момент диалога фото на аватарке отсутствовало, скриншот был сделан позже)

Были и угрозы жестокой физической расправы, которые здесь не приводятся.

После этого он предложил «мирное соглашение»: удалить опубликованные материалы в обмен на «примирение». Предложение было отклонено.

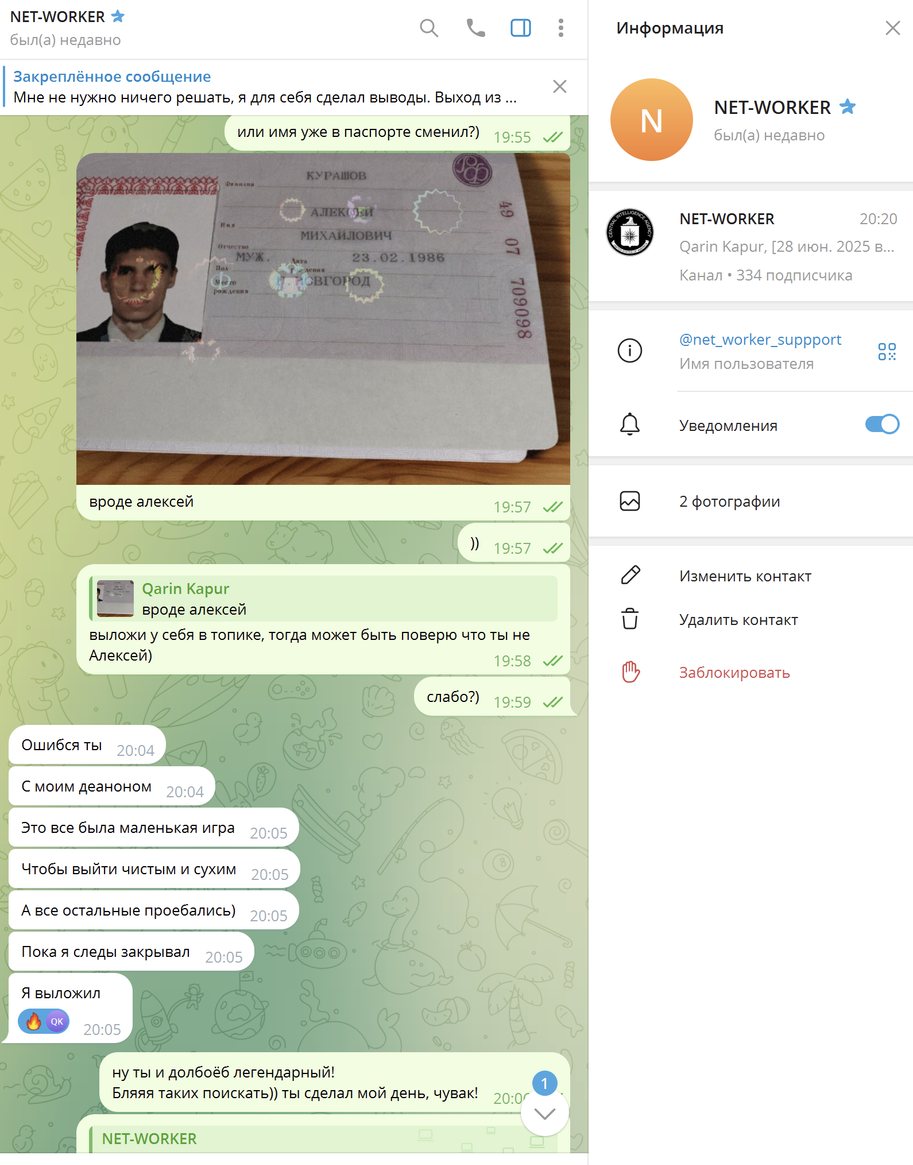

Попытка снова спрятаться за «школьником»

После отказа NET-WORKER заявил, что он якобы просто троллил и «прикидывался Таргетом».

Он прислал голосовые сообщения (голосом молодого человека лет 15-20) и геопозицию, демонстрируя, что он подросток и не скрывается.

В ответ я предложил простой тест — поставить на аватарку паспорт Курашова. Он согласился и сделал это (стоит пояснить, на тот момент я еще не делал публикацию о Таргете-Курашове, я опубликовал ее только в августе 2025).

Дополнительно был проведён повторный стилометрический анализ. Результат: полное совпадение с аккаунтом RED из рокет-чата Conti, ещё одним псевдонимом Таргета (Курашова).

Дополнительно был проведён повторный стилометрический анализ. Результат: полное совпадение с аккаунтом RED из рокет-чата Conti, ещё одним псевдонимом Таргета (Курашова).

Роль «дропа»

В ходе расследования всплыло имя Кирилла Пантелеева, 2008 года рождения. Его видео и голос совпадают с частью материалов, которые присылал NET-WORKER.

С высокой вероятностью, подросток использовался как прикрытие, но аккаунт управляется самим Таргетом (Курашовым). Классическая схема для общения со СМИ и отвода подозрений.

Одинаковая речь, одинаковое мышление

Финальное подтверждение — язык.

Таргет в чатах Конти ранее писал:

«Офис должен себя окупать, а не лезть в карманы.»

NET-WORKER писал:

«В мой карман лезть не стоит, там всё хорошо.»

Или:

Курашов:

«Отправляй куда хочешь — над тобой посмеются.»

NET-WORKER:

«В ФБР отправь — они посмеются.»

Это не копирование. Это одинаковый способ формулировать мысли.

Итог.

NET-WORKER — не подросток-гений и не новая фигура даркнета. Это Алексей Курашов, который после распада Conti создал себе полностью новый образ.

Но привычки, язык и поведение выдали его быстрее любой утечки.

Вместо анонимности он оставил подробный цифровой след — и тем самым раскрыл не только себя, но и свою деятельность после Conti. Давайте теперь это докажем.

ЧАСТЬ 1.

Деанон без контента: как метаданные Telegram, штрафы ГИБДД и перелёты складываются в один профиль

Одно публичное сообщение в Telegram не даёт почти ничего.

Десять сообщений — тоже.

Даже сотня сообщений — это всего лишь зафиксированные моменты активности: пользователь был онлайн, написал что-то в публичном чате и исчез.

Но что, если таких сообщений тысячи?

Что, если они распределены во времени не хаотично, а с повторяющимися интервалами, провалами и всплесками?

Что, если эти точки на таймлайне начать сопоставлять с другими, внешними источниками данных?

В этой части я показываю, как даже при строгом соблюдении OPSEC и полном отсутствии личной информации в публичных сообщениях, человек оставляет устойчивый поведенческий след, который можно зафиксировать, визуализировать и проанализировать.

Речь пойдёт не о содержании переписок.

Только метаданные. Только корреляция. Только паттерны.

Постановка задачи

В центре анализа — Telegram-аккаунт NET-WORKER @net_worker_suppport и конкретный человек — Курашов Алексей Михайлович 23.02.1986.

Задача предельно проста и одновременно сложна:

* проявляет ли активность с аккаунта NET-WORKER один и тот же человек;

* можно ли связать эту активность с Курашовым;

* с какой степенью точности это возможно сделать, не прибегая к контенту сообщений;

* существуют ли аномалии, и как их интерпретировать;

* позволяет ли совокупность данных сделать обоснованный вывод о деаноне.

Я намеренно избегаю категоричных формулировок. Речь идёт об оценке вероятности и устойчивости совпадений.

Источники данных

Для анализа были использованы доступные метаданные из нескольких независимых источников:

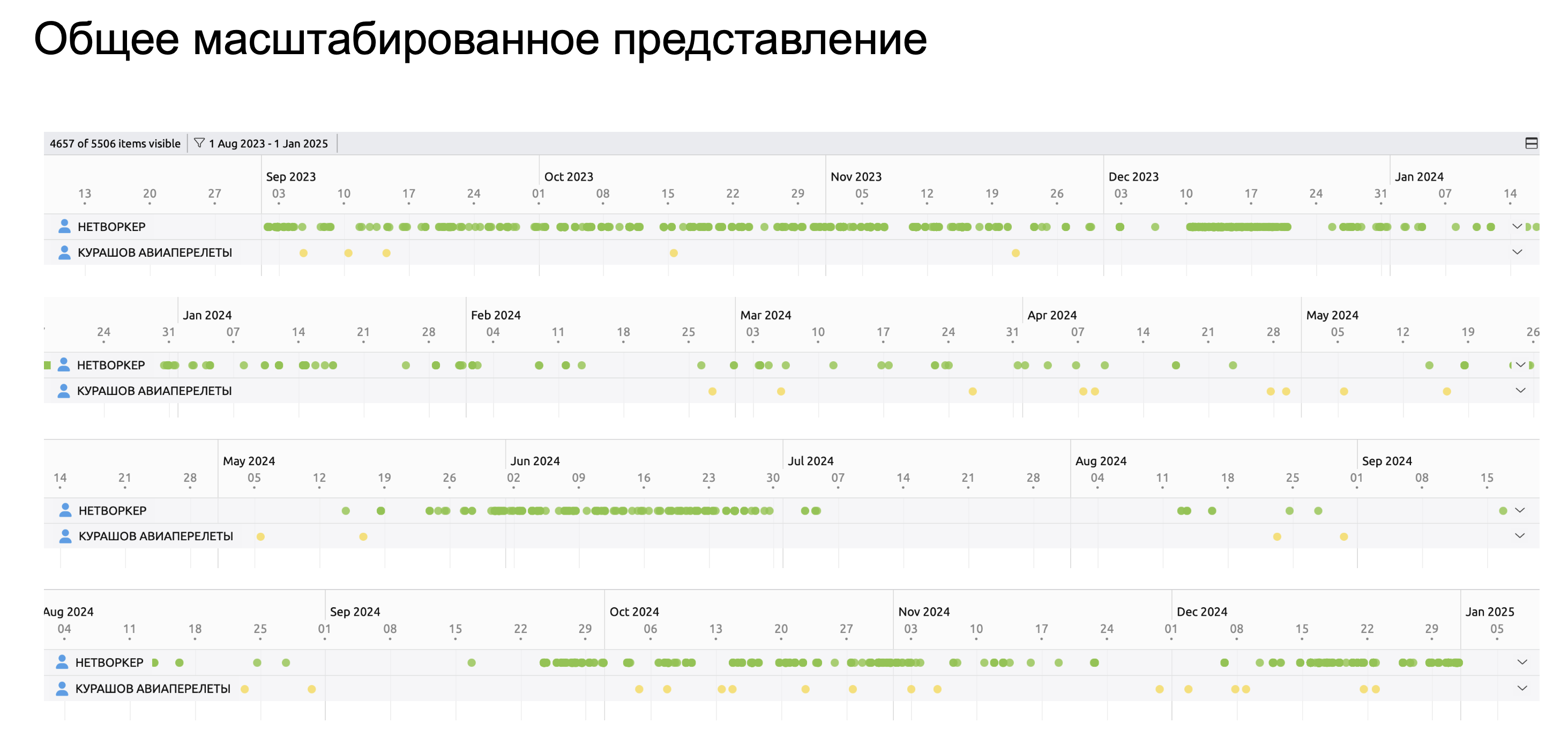

1. Telegram-активность

* более 10 000 сообщений аккаунта NET-WORKER @net_worker_suppport ID 6162917461;

* источники: телеграм-боты FanStat Bot @ShamiGems_bot (вечная ссылка на бота http://telelog.org/ ) и imsg Bot @imsg_bot - они позволяют выгрузить историю сообщений полозователя из открытых и даже некоторых закрытых групповых чатов;

* обязательная синхронизация часовых поясов с UTC+3 (MSK) (в этих сервисах они различаются).

2. История штрафов из ГИБДД

* автомобиль Lamborghini Urus, госномер в888тк53 СТС 9941614859;

* автомобиль Tesla Cybertruck, госномер а469мр77 СТС 9963939949;

* данные могут быть получены легально через сайты Автокод, Дром, Авинфо и другие - ссылки https://vin.drom.ru/report/b888tk53/ и https://vin.drom.ru/report/a469mp77/ (цена примерно 5 долларов за оба отчета, оплата только картами РФ), но есть и бесплатные способы получения всех штрафов

* за период 2023–2025 годов — 542 штрафа по Urus и 241 штраф по Tesla (без дубликатов);

* дополнительно - данные по штрафам ГИБДД (в том числе архивные) можно приобрести с источника https://probiv.space

3. Фотографии и парковочные данные

* оба автомобиля регулярно фиксируются на парковочных местах;

* парковочные места №3027, 3027, 3028 находится в собственности Алексея Курашова (см. досье);

* оба автомобиля неоднократно зафиксированы там в разные месяцы 2024 и 2025 годов.

* фотографии данных автомобилей с парковочными местами бесплатно легально взяты с сайта Номерограм, ссылки https://www.nomerogram.ru/n/b888tk53-142f99e63/ и https://www.nomerogram.ru/n/a469mp77-184a93fb5/ (по этим ссылкам вы можете получить более сотни фото данных автомобилей)

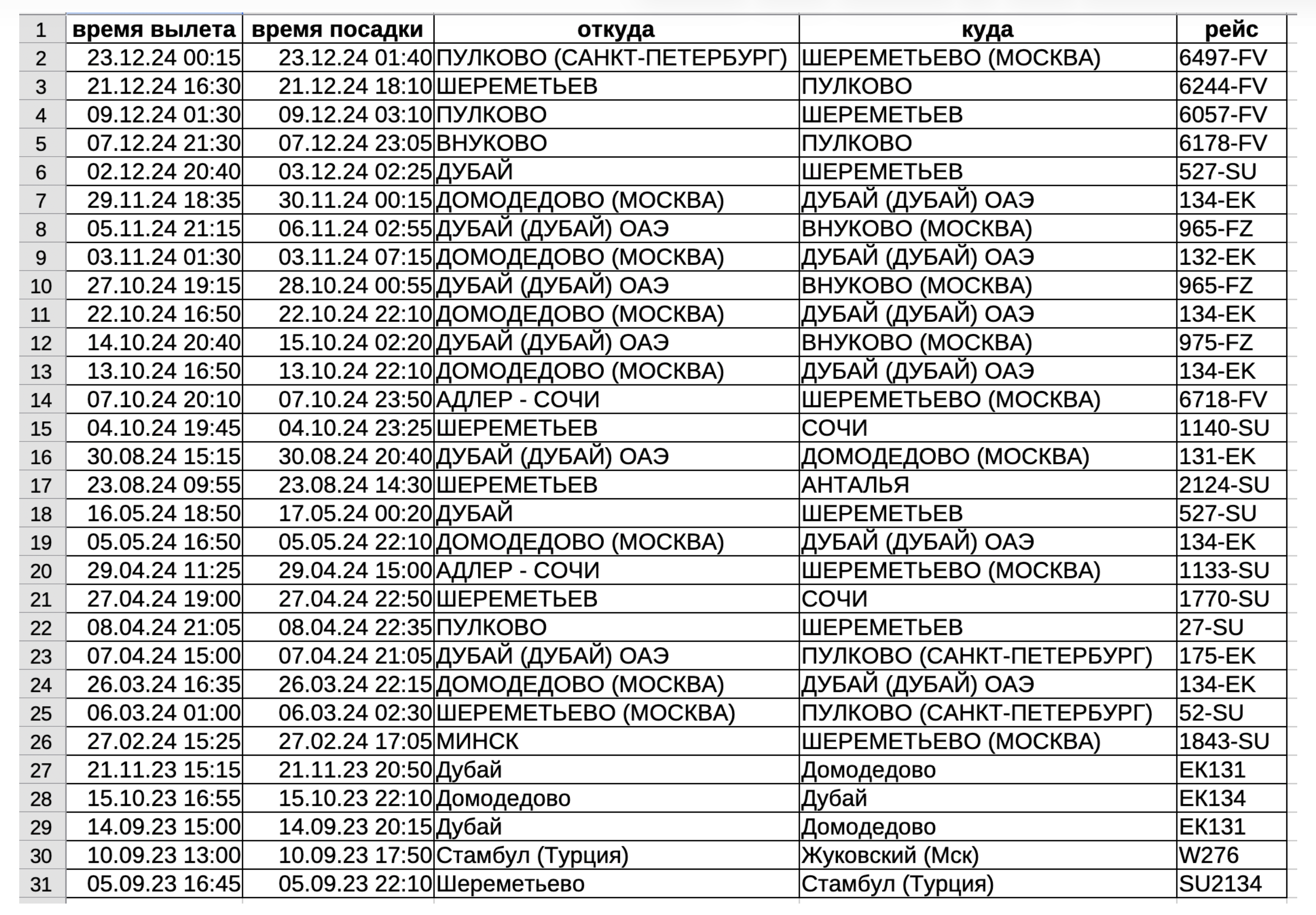

4. Авиаперелёты

* данные получены через систему «Магистраль» (источник https://probiv.space )

* использовано четыре независимых отчёта от разных исполнителей;

* период: 2023 — декабрь 2024.

5. Необработанные данные 👉 RAW Data

6. Прилагаемые документы

*Основной файл “NET-WORKER 6162917461 Timeline.ods” 👉 СКАЧАТЬ в котором все сообщения, штрафы и перелеты объеденены в единую таблицу. Перелеты (зеленый) и штрафы (желтый) выделены цветом для быстрого поиска. (обновление: в общую таблицу добавлены сообщения пользователя blood из утечки Матрикс чата BlackBasta - они выделены красным цветом)

Методология

Ключевой принцип анализа — отказ от деталей, которые отвлекают от паттернов.

На первом этапе:

* не анализируется текст сообщений;

* не учитывается, за какое именно нарушение выписан штраф;

* не важна география перелёта.

Каждое событие — это всего лишь точка на временной шкале:

* сообщение в чате;

* фиксация нарушения камерой;

* вылет или прилёт.

По отдельности такие точки ничего не значат.

Ценность появляется только тогда, когда тысячи точек из разных источников размещаются параллельно на одном таймлайне.

Первичные наблюдения и анализ Таймлайна.

При анализе таймлайна сразу бросаются в глаза некоторые паттерны. Для детализации хронологии смотрите параллельно таблицу сообщений NET-WORKER 6162917461 Timeline.ods, где я разметил и выделил цветами авиаперелеты и штрафы для удобства визуального поиска.

Отсутствие наложений: штрафы и сообщения не пересекаются по времени

При наложении двух независимых потоков данных — сообщений в Telegram и фиксаций штрафов ГИБДД — бросается в глаза абсолютное отсутствие временных пересечений.

Из всех 750+ штрафов только один случай показал минимальное наложение (разница в десятки секунд, эпизод от 07.08.2025, описанный ниже). Во всех остальных случаях между ближайшим сообщением NET-WORKER и моментом фиксации штрафа проходит не менее нескольких минут.

Это не случайный шум. Это систематическая картина на протяжении почти трёх лет.

Почему это важно:

* Штрафы ГИБДД (в основном за превышение скорости) фиксируются в момент, когда водитель активно управляет автомобилем на дороге (либо нарушил правила парковки - но это очень редкие штрафы).

* Активное общение в Telegram-чате (NET-WORKER пишет часто, бывает по нескольку сообщений подряд) это требует внимания: читать, набирать текст, отправлять.

* Человек способен иногда бросить короткое сообщение или однословный ответ за рулём, но поддерживать регулярный чат — крайне рискованно и нетипично, особенно на высоких скоростях.

Если бы за аккаунтом NET-WORKER и за рулём автомобилей находились разные люди, мы ожидали бы увидеть хотя бы десяток-другой эпизодов, когда человек пишет в чат, а в это же время один из автомобилей Курашова получает штраф. Но таких эпизодов нет*.

Это создаёт очень сильный маркер: активности «чат» и «вождение» у одного и того же профиля строго разделены во времени. Один человек не делает оба дела одновременно.

*Единственная заметная аномалия (исключение)

Есть ровно один эпизод, где разница минимальна:

07.08.2025, дневное время:

* 13:06:40 — сообщение

* 13:07:00 — штраф за превышение

* 13:07:50 — сообщение

* 13:08:00 — ещё один штраф за превышение

* 13:08:32 — сообщение

Разница между штрафами и сообщениями — 10–50 секунд. Сообщения короткие, теоретически их можно набрать одной рукой на светофоре или в пробке, но в контексте двух штрафов за превышение подряд это выглядит маловероятно. Более правдоподобные объяснения:

* в этот момент за рулём был не владелец аккаунта (кто-то другой управлял Tesla Cybertruck);

* или сообщения отправлял не водитель (маловероятно).

Это единственный такой случай за весь период. Он не разрушает паттерн, а подчёркивает его силу: даже в поиске противоречий найдено лишь одно исключение.

Использование автомобилей как поведенческий маркер

На таймлайне чётко видны две линии — штрафы по двум автомобилям Курашова.

Наблюдение простое, но показательное:

* в подавляющем большинстве случаев штрафы фиксируются либо на одном автомобиле, либо на другом;

* в один и тот же день почти никогда не бывает штрафов сразу на обоих;

* автомобили не используются в утреннее время и до обеда (12:00) - исключение было пару раз.

* заметно, когда автомобили используются поочерёдно, день за днём (визуально в виде змейки из точкек на графике).

Исключения:

* первый день после покупки Tesla;

* несколько эпизодов, начиная с июля 2025 года.

На протяжении почти двух лет это формирует устойчивый вывод:

оба автомобиля используются одним и тем же человеком, регулярно. Это не «разовые поездки», а часть повседневного графика.

Перелёты и провалы активности

Дополнительный слой — авиаперелёты.

На таймлайне заметно:

* в периоды перелётов активность в Telegram-чатах резко исчезает;

* после возвращения активность восстанавливается;

* эти «провалы» совпадают по времени с перелётами.

ОБНОВЛЕНИЕ К ТАБЛИЦЕ: важная поправка, рейс сочи-москва от 07.10.24 - оказывается был отменен, был возврат билета.

07.10.24 20:10 АДЛЕР - СОЧИ ШЕРЕМЕТЬЕВО (МОСКВА) ВОЗВРАТ

Я выяснил, что Курашов летел сначала из Сочи в Санкт-Петербург, и затем из СПБ в Москву - одним днем. Время сместилось на 1ч. 50мин.. То есть, было 2 рейса в этот день, а не один. Он летел через Питер.

07.10.24 16:40 07.10.24 20:55 СОЧИ () ПУЛКОВО () 07.10.24 16:12 ПОСАДКА

07.10.24 22:00 07.10.24 23:30 ПУЛКОВО () ШЕРЕМЕТЬЕВ () 07.10.24 21:30 ПОСАДКА

Другие важные закономерности:

* в периоды когда Курашов улетает из Москвы - штрафы ГИБДД полностью отсутствуют. Когда прилетает - штрафы появляются.

Данные из разных источников никак не противоречат друг другу, а взаимно дополняются.

Аномалии и их интерпретация

Как и в любом живом массиве данных, здесь есть отклонения:

* отдельные дни с пересечением штрафов по двум автомобилям;

* изменения паттернов в середине 2025 года.

Эти аномалии не ломают общую картину, а наоборот:

* подчёркивают, что речь идёт о реальном поведении, а не о синтетических данных;

* допускают несколько интерпретаций: смена привычек, передача автомобиля, изменение режима.

Важно: аномалии редки и локальны, основной паттерн сохраняется.

Ключевые вопросы и ответы

Один ли человек стоит за аккаунтом NET-WORKER?

На рассматриваемом временном отрезке данные указывают на высокую вероятность этого.

Можно ли связать эту активность с Курашовым?

Корреляция между Telegram-активностью, штрафами, перелётами и повседневными привычками указывает на одного и того же человека.

Можно ли сделать однозначный вывод?

Абсолютный — нет.

Обоснованный с высокой степенью уверенности — да.

Можно ли «спрятаться», соблюдая OPSEC?

Можно скрыть контент.

Но скрыть ритм жизни — значительно сложнее.

Вывод

Каждая дата и время отправки сообщения — это всего лишь маленький след.

Но когда таких следов тысячи, а рядом появляются другие независимые маркеры, они складываются в чёткий поведенческий профиль.

Эта история про деанон за 500 рублей.

Она про то, как метаданные, которые кажутся безобидными, оказываются куда опаснее любого текста.

И про то, что идеальной анонимности не существует — есть только иллюзия, пока никто не собрал таймлайн целиком.

ЧАСТЬ 2.

Контекстные факты: Добиваем деанон дополнительными подтверждениями

Чтобы развеять любые оставшиеся сомнения, давайте добавим слой контекста. Хотя основной анализ ЧАСТИ 1 опирается исключительно на метаданные, редкие "аномалии" в данных — это не слабости, а дополнительные доказательства. Возьмём два случая, где активность NET-WORKER продолжалась во время перелётов Курашова (международные рейсы с Wi-Fi интернетом на борту, во внутренних рейсах по РФ интернет на борту отсутствует). На первый взгляд, это могло бы намекать на второго человека за аккаунтом. Но при ближайшем рассмотрении контекста сообщений (без нарушения правила "без контента" — только для интерпретации аномалий) всё встаёт на места. Эти эпизоды не рушат гипотезу, а укрепляют её, показывая реального человека в реальной ситуации.

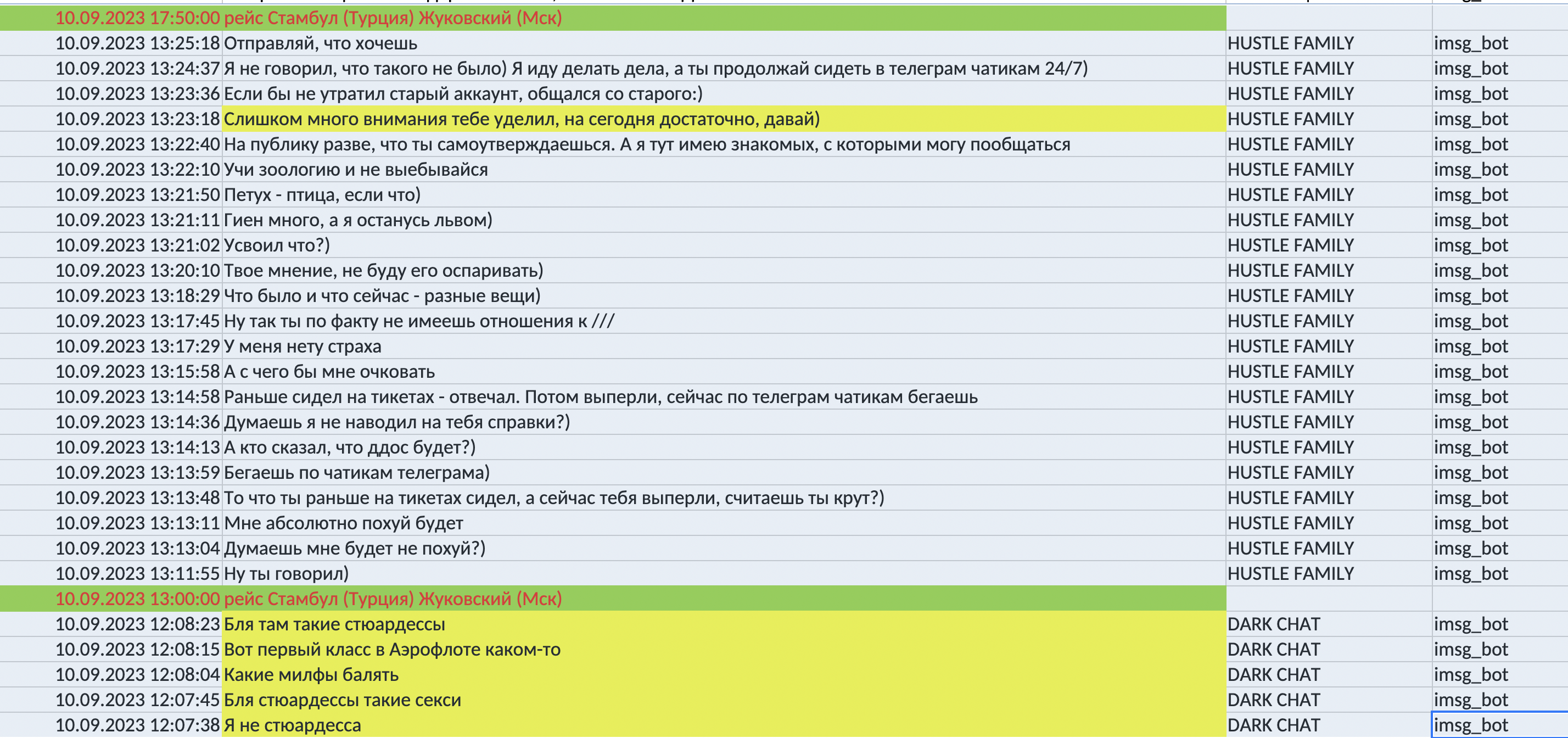

Рейс Стамбул — Жуковский (Москва), 10.09.2023

Перелёт Курашова запланирован на 13:00. Активность NET-WORKER не затихает полностью, но её контекст идеально вписывается в сценарий "пассажир в самолёте":

- За 50–55 минут до вылета (12:07–12:08): NET-WORKER активно шутит о стюардессах в чате. Сообщения полны энтузиазма: "Бля стюардессы такие секси", "Какие милфы балять", "Вот первый класс в Аэрофлоте каком-то", "Бля там такие стюардессы". Это типичный "аэропортовый" юмор — человек только что прошёл регистрацию или сел в самолёт, где видит экипаж. Тема стюардесс прямо отсылает к полёту, и тайминг совпадает с предвылетным временем.

- Во время взлёта (13:23–13:25): Активность продолжается, но заметно, как NET-WORKER пытается завершить разговор: "Слишком много внимания тебе уделил, на сегодня достаточно, давай)", "Я иду делать дела, а ты продолжай сидеть в телеграм чатикам 24/7)". Финальное сообщение: "Отправляй, что хочешь" — и тишина. Это классика: пассажир завершает чат, потому что самолёт начинает взлёт, Wi-Fi прерывается, или стюардесса просит убрать гаджеты. Никаких сообщений во время полёта — связь обрывается именно на старте рейса.

Если бы аккаунтом управлял кто-то другой (не в самолёте), зачем такие отсылки к стюардессам и внезапный "уход на дела" ровно в момент взлёта? Это не совпадение — это поведенческий след реального пассажира.

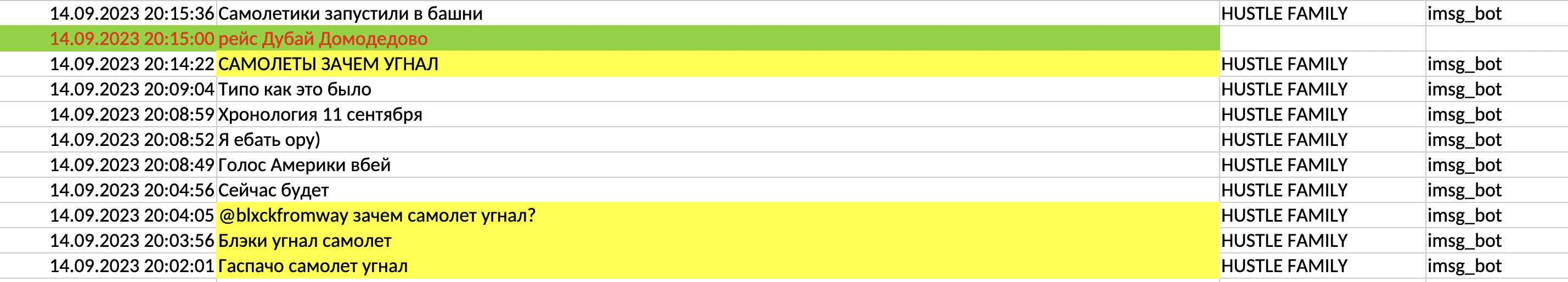

Рейс Дубай — Домодедово (Москва), 14.09.2023

Перелёт Курашова с 15:00 до 20:15 (с учётом посадки). Активность NET-WORKER возобновляется ближе к концу рейса, и снова контекст кричит "я в самолёте":

- Во время полёта/посадки (20:02–20:17): NET-WORKER начинает шутить об "угоне самолётов" — "@blxckfromway зачем самолет угнал?", "Блэки угнал самолет", "Гаспачо самолет угнал", "САМОЛЕТЫ ЗАЧЕМ УГНАЛ", "Самолетики запустили в башни". Тема — 11 сентября (рейс через несколько дней после годовщины), но с юмором про "угон самолётов". Это не случайный флуд: человек в самолёте, возможно, шутит с соседом, отсылая к трагедии.

- Ключевой факт: На этом рейсе с Курашовым летел его друг и партнёр Иван Швайков (оба — участники хакерской группы Conti, как подтверждают мои расследования на канале GangExposed). Упоминаемые в сообщениях ники ("Блэки" или "Гаспачо") могут быть отсылками к Швайкову или их общим знакомым в чате. Активность приходится на фазу посадки — когда Wi-Fi работает, но полёт ещё не завершён, затем прерывается на 20 минут после посадки (выход из самолета) и затем сообщения продолжаются.

Опять: такие шутки про 'угон самолётов' с упоминанием конкретных ников ("Гаспачо", "Блэки", "@blxckfromway") во время полёта крайне маловероятны для кого-то, кто не на борту. Учитывая, что Курашов летел с партнёром Иваном Швайковым (известным как 'hammer' в Conti, по досье и утечкам группы), эти ники могут быть отсылками к их общему кругу или шуткой над попутчиком в реальном времени — классический прорыв OPSEC в момент скуки на рейсе.

Это не аномалия — это реальный "слив" OPSEC в реальном времени, где контекст полёта прорывается сквозь метаданные.

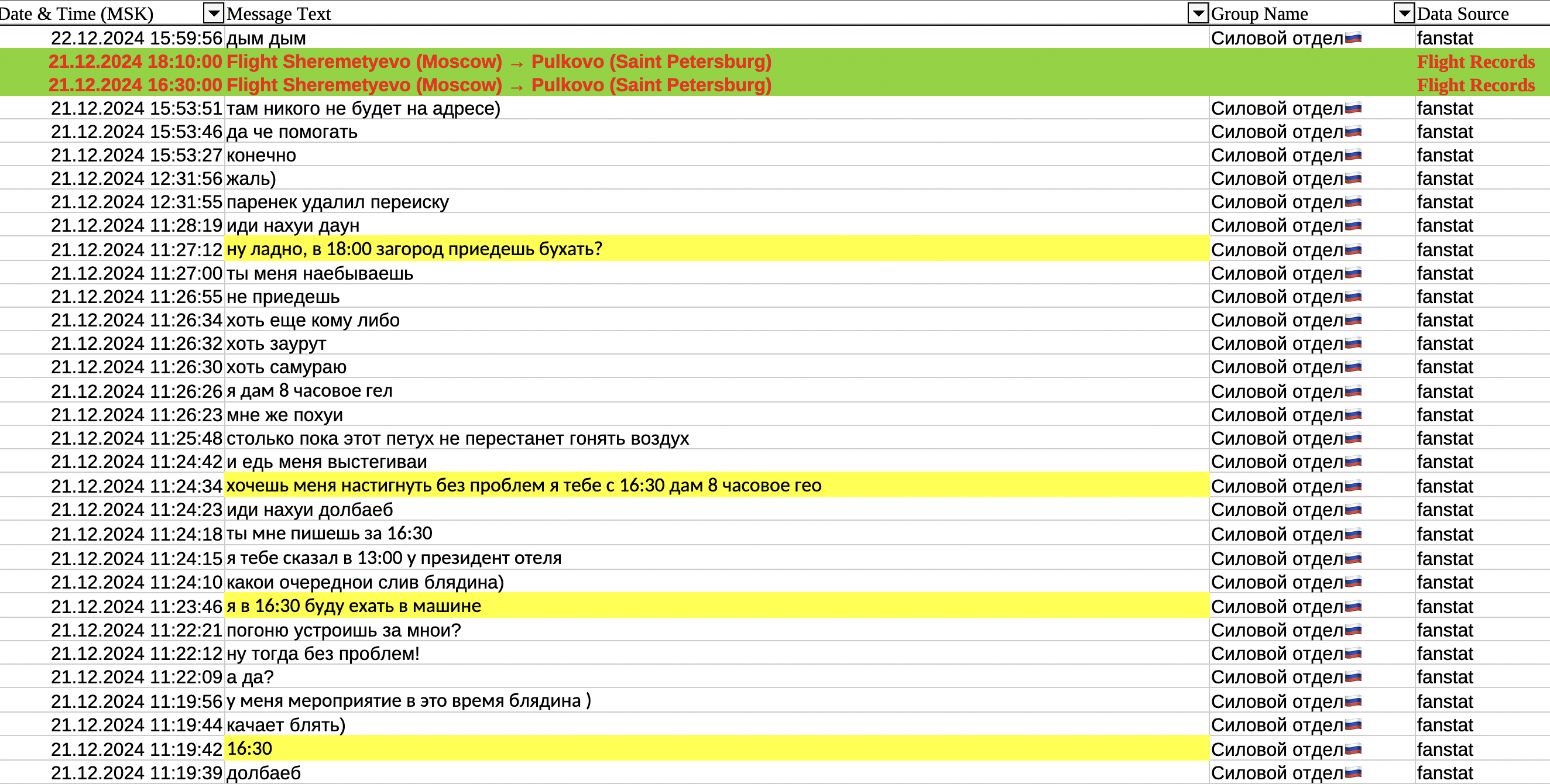

Вот еще один интересный эпизод связанный с сообщениями Нетворкера и авиаперелетом Курашова, обратите внимание на сообщения выделенные желтым, и на время рейса.

И подобных примеров я нашел еще несколько эпизодов, после того как в таблицу сообщений добавил информацию об авиаперелетах и выделил их цветом. Этот метод позволил легко отыскать невидимые ранее ошибки OPSEC.

Почему это "добивает" деанон?

Эти два случая общения на борту — из 30+ перелётов — и оба объясняются наличием Wi-Fi на международных рейсах (в отличие от внутренних по РФ, где интернета нет). Контекст сообщений не просто нейтрален — он напрямую отсылает к ситуации полёта: стюардессы, взлёт, шутки про угон самолётов. Добавьте все вышеперечисленные выводы из первой части статьи. Это не случайные совпадения — это поведенческий профиль, где метаданные + минимальный контекст аномалий оставляют ноль места для сомнений: NET-WORKER — это Алексей Курашов.

В конечном результате, даже попытки найти "второго человека" приводят к обратному: всё указывает на одного, с его ритмом жизни, привычками и окружением. Деанон завершён.

Итог:

Данную работу я провел с целью продемонстрировать как скрываются самые хитрые и осторожные киберпреступники, показать инструменты, методы и приемы как их можно деанонимизировать. В следующих своих публикациях я покажу несколько связанных разоблачений, в основе которых лежат подобные источники информации, а также раскрою реальную личность главаря группировки LockBit.

дополнительная информация для исследователей (без редактуры, черновики)

Черновые Заметки: Дополнения к Анализу Деанонимизации NET-WORKER